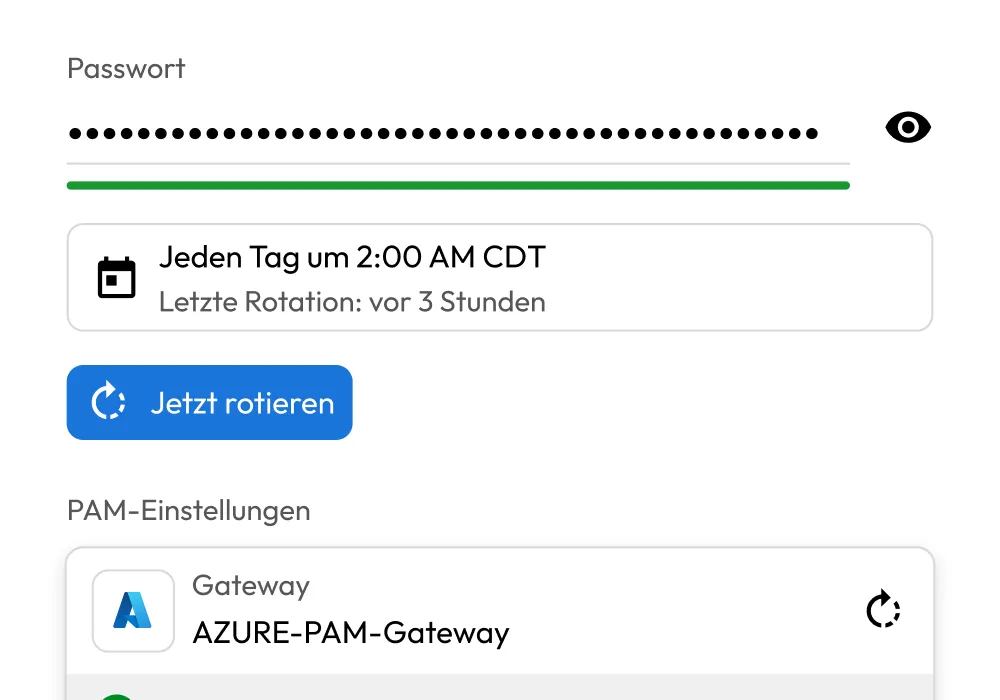

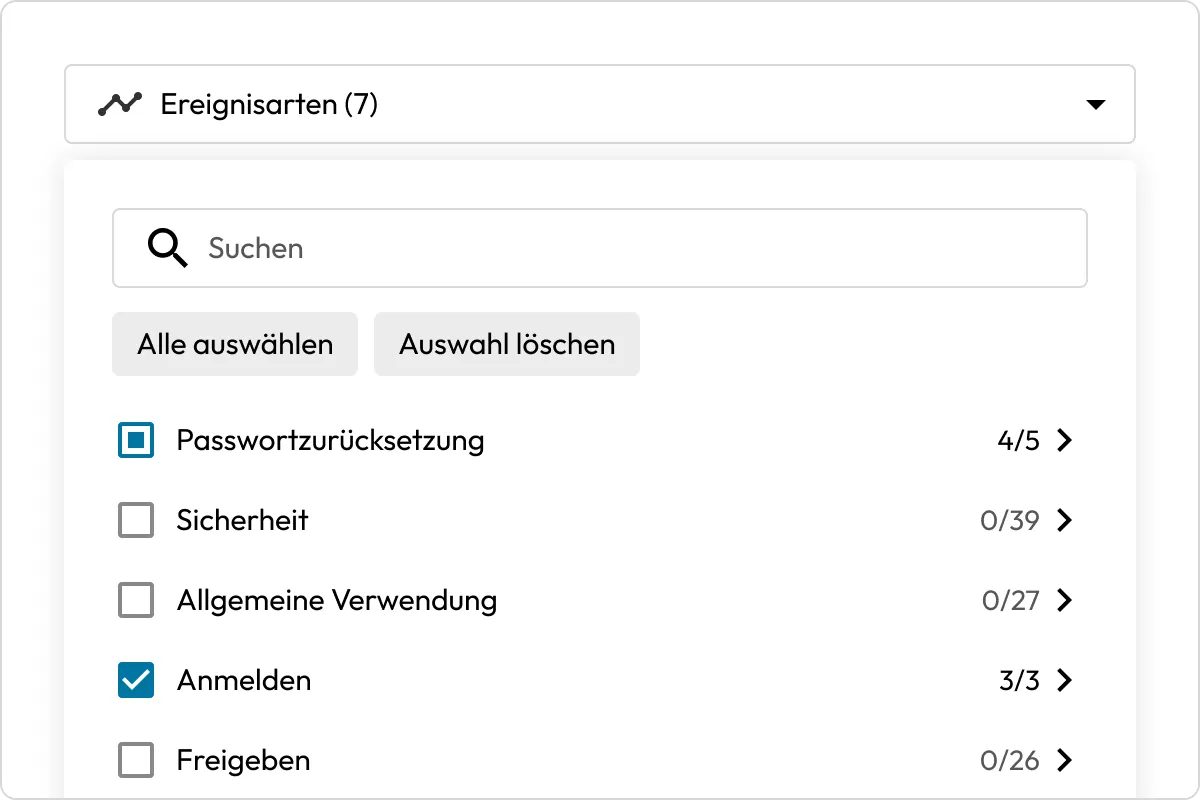

Passwortverwaltung

Schützen Sie Passwörter, Passkeys und vertrauliche Daten in einem Zero-Knowledge-Tresor mit rollenbasierter Zugriffskontrolle, Auditing und Reporting und teilen Sie diese sicher mit anderen.

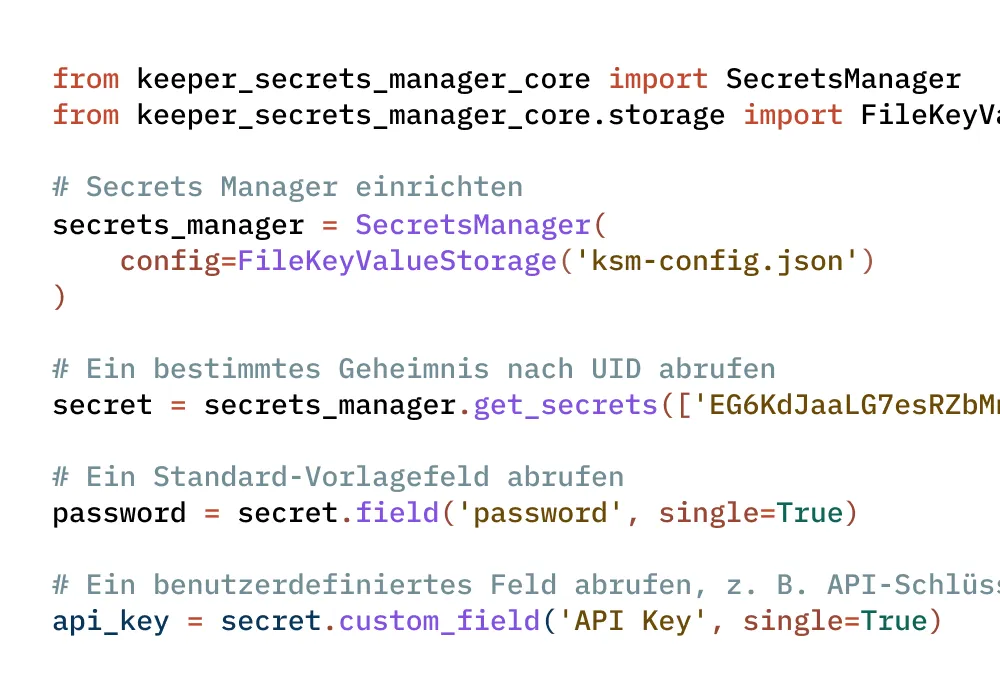

Geheimnisverwaltung

Integrieren Sie CI/CD-Pipelines, DevOps-Anwendungen, benutzerdefinierte Software und Multi-Cloud-Umgebungen in eine vollständig verwaltete Zero-Knowledge-Plattform, um Infrastrukturgeheimnisse zu schützen und unkontrollierte Nutzung von IT-Geheimnissen zu unterbinden.

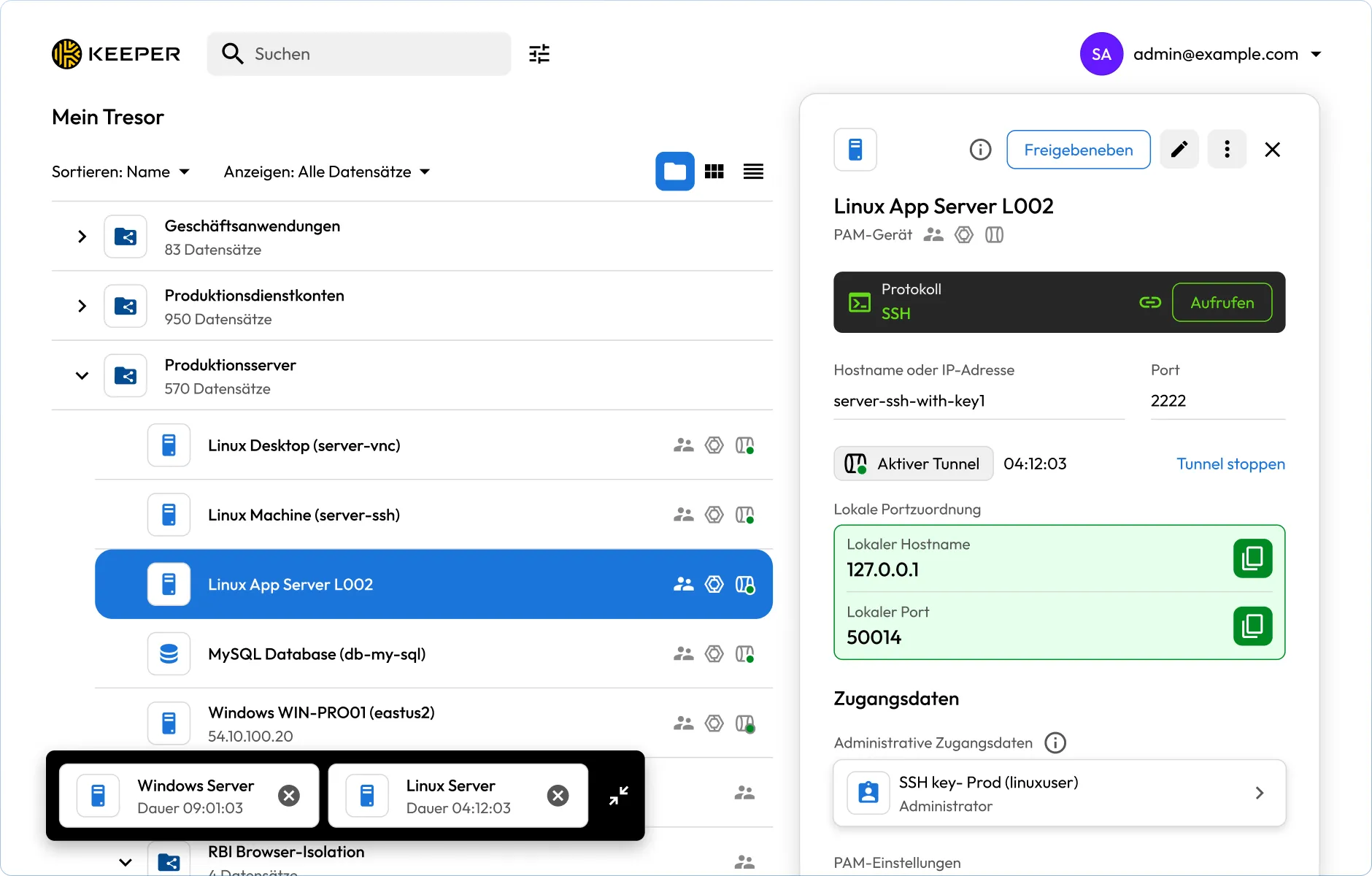

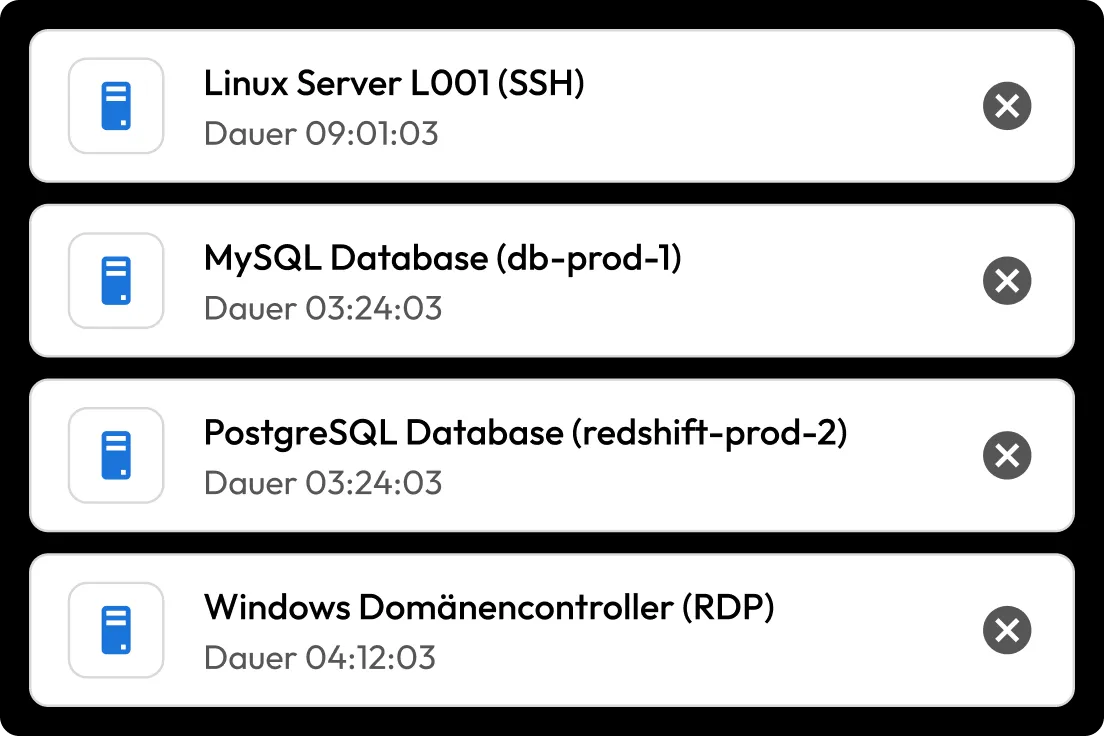

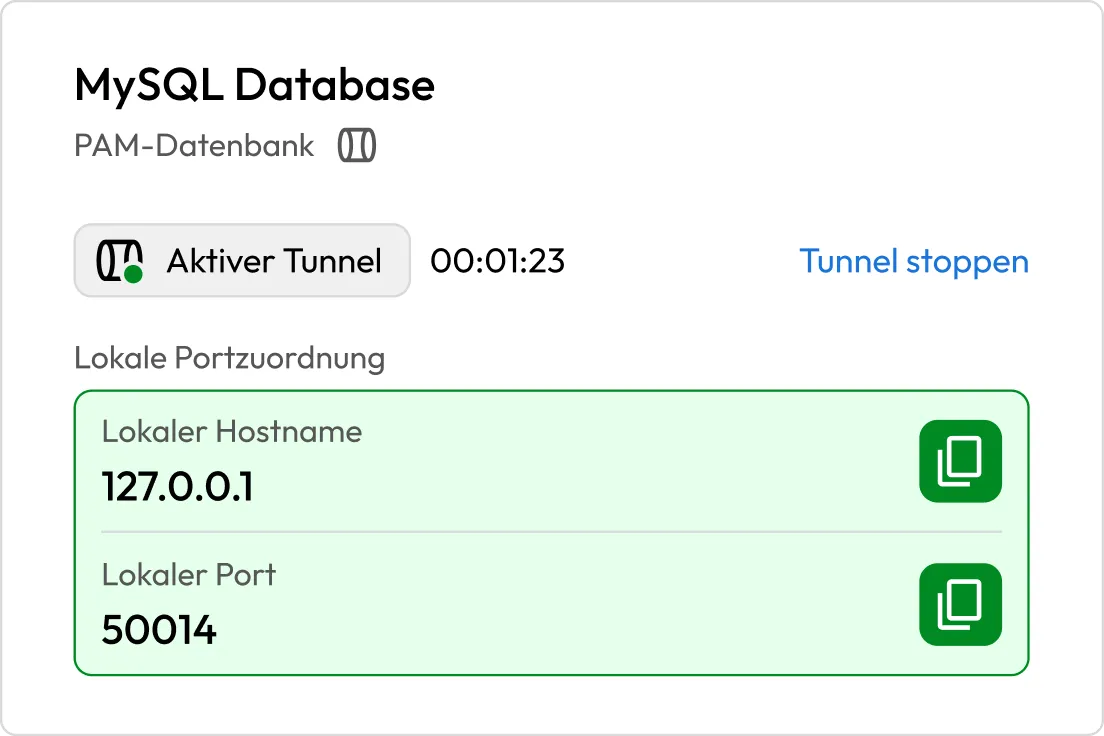

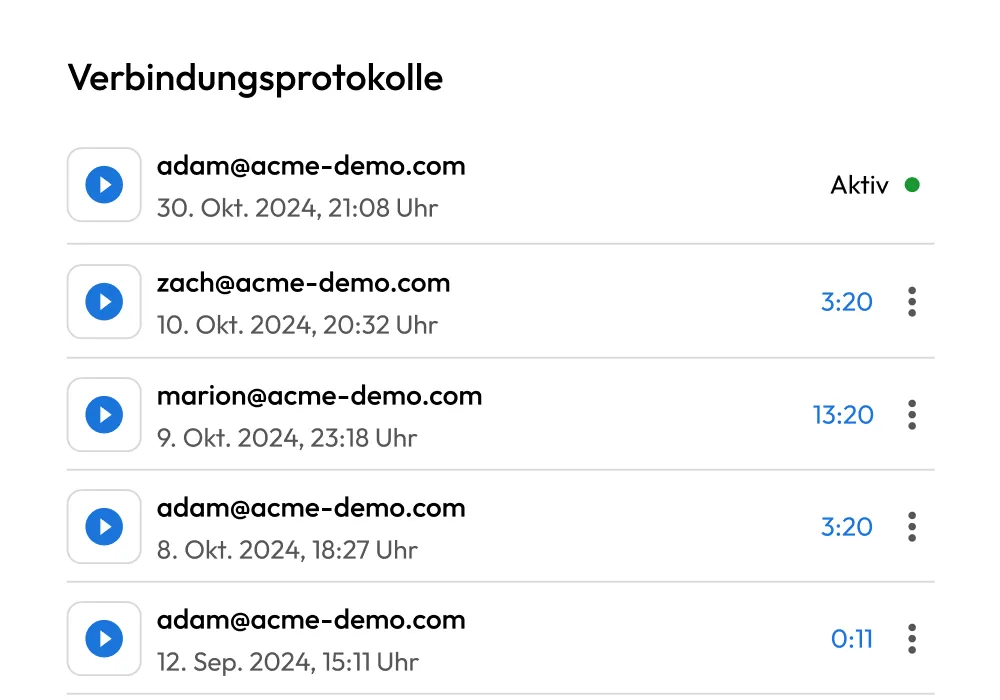

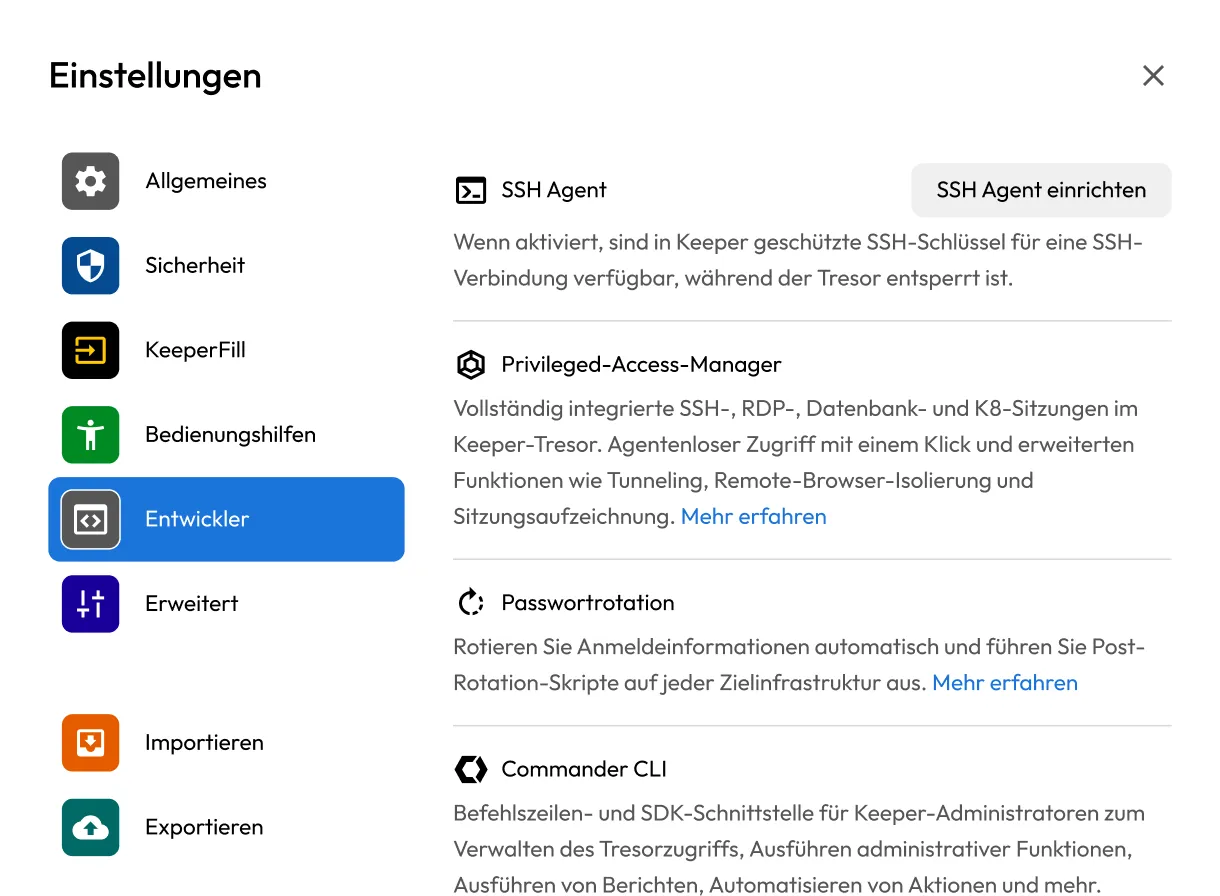

Sitzungsverwaltung

Bieten Sie sicheren, anmeldefreien Zugriff auf sensible Systeme und behalten Sie gleichzeitig volle Transparenz und Kontrolle über privilegierte Sitzungen.

Remote Browser Isolation

Sichern und schützen Sie Ihre cloud-basierten Apps, internen Webanwendungen und persönliche Endnutzergeräte vor Schadsoftware, verhindern Sie unerlaubte Datenextraktionen und steuern Sie Browser-Sitzungen mit vollständiger Überprüfbarkeit, Sitzungsaufzeichnung und automatischer Passwortausfüllung.

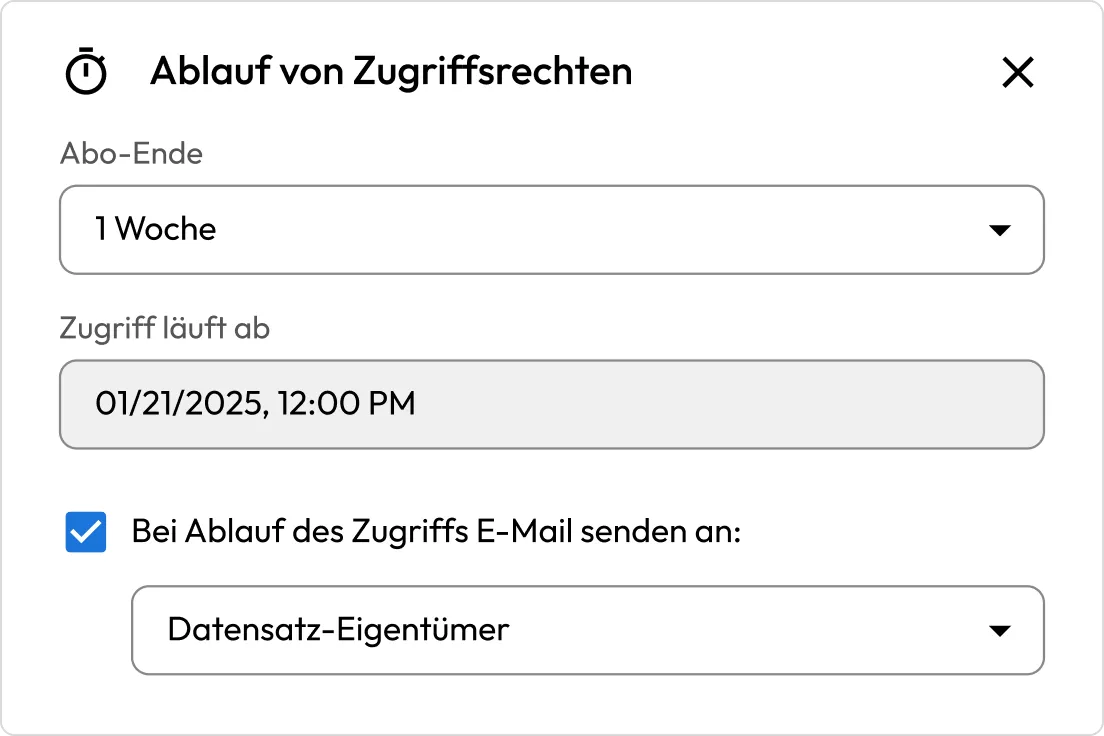

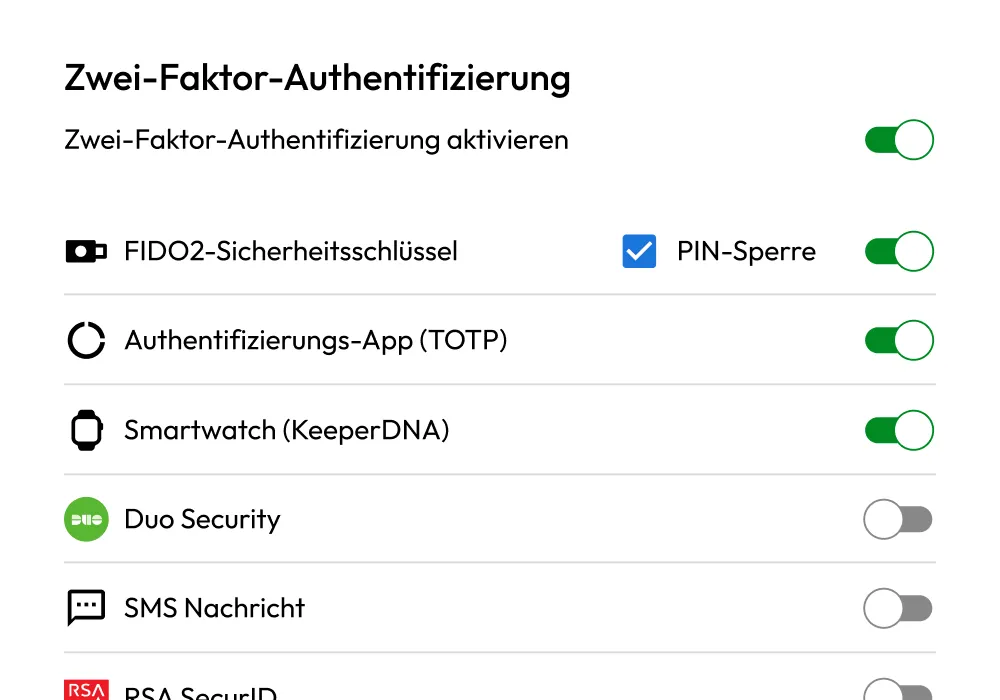

Just-in-time-zugriff

Erreichen Sie Zero-Standing-Berechtigungen und ermöglichen Sie Just-in-Time-Zugriff (JIT) über alle Windows-, Linux- und macOS-Endpunkte hinweg, mit optionalen Genehmigungsworkflows und MFA-Durchsetzung.

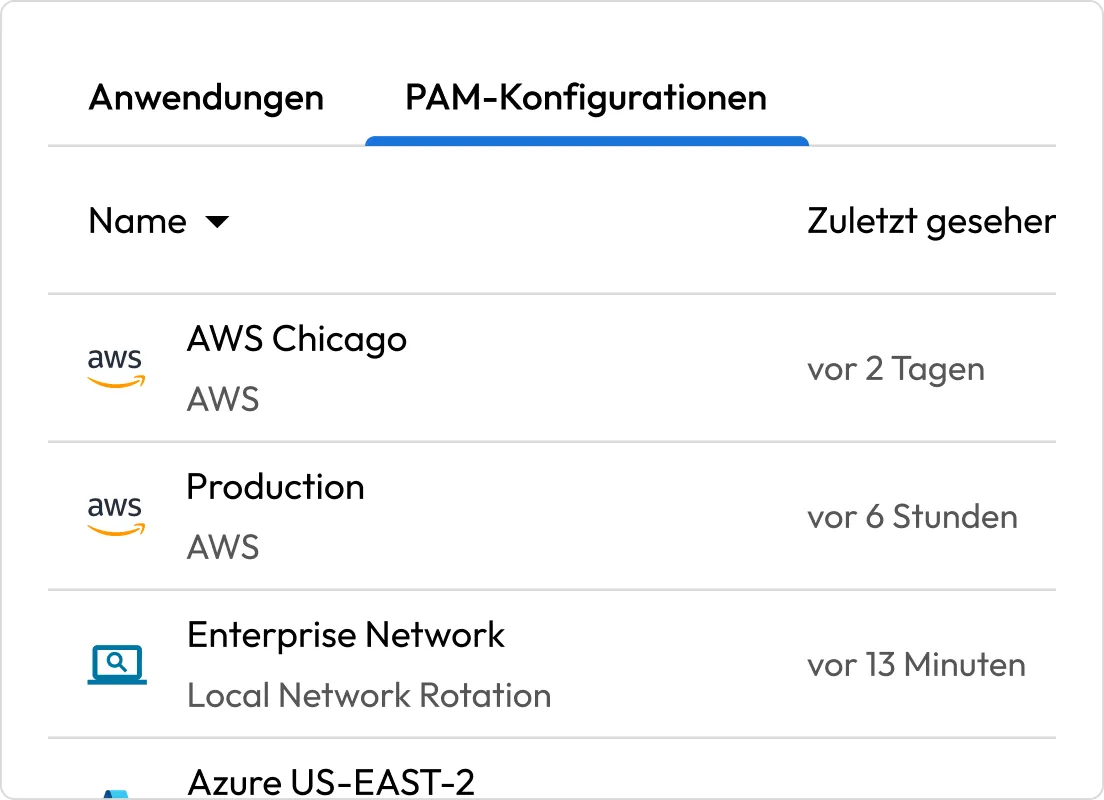

Admin-konsole und kontrollebene

Optimieren Sie den Einsatz, die Benutzerbereitstellung und die Durchsetzung von Richtlinien über eine zentrale Admin-Schnittstelle, die sich nahtlos in Ihren vorhandenen Identitätsstack integrieren lässt.