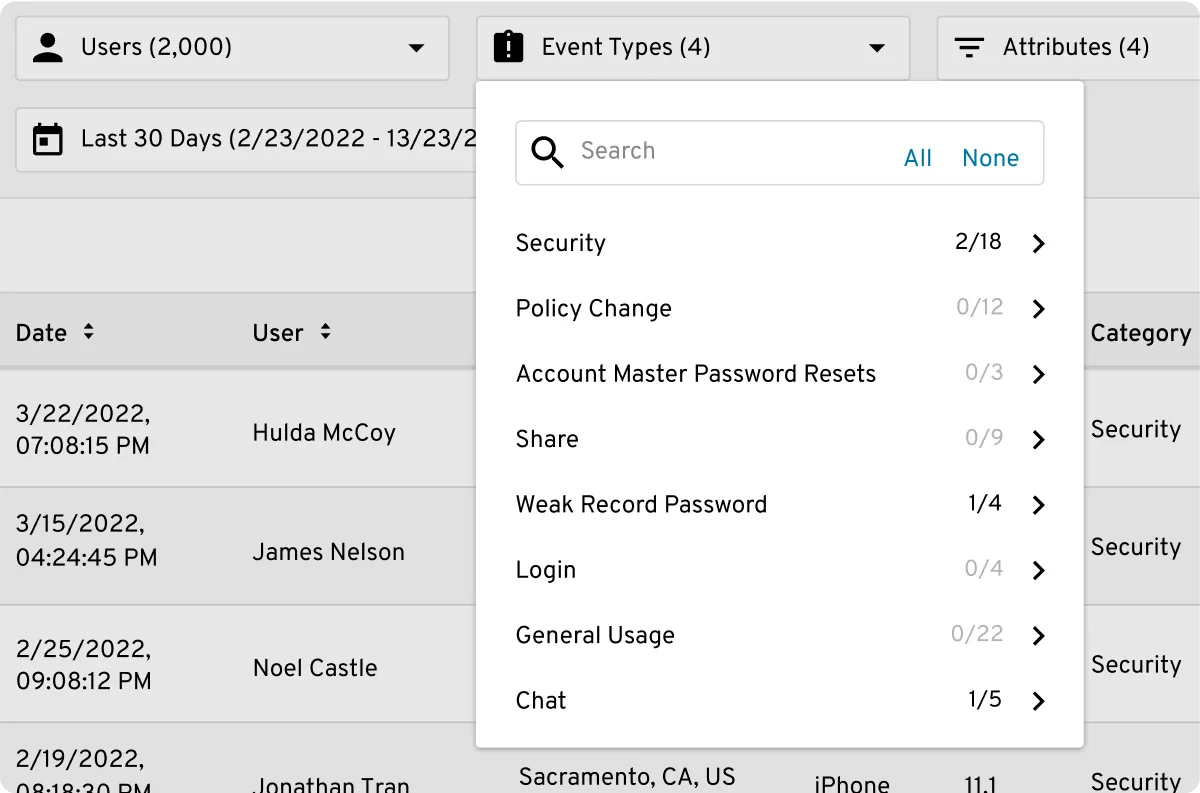

Cumpla con la normativa con sesiones auditadas y grabadas

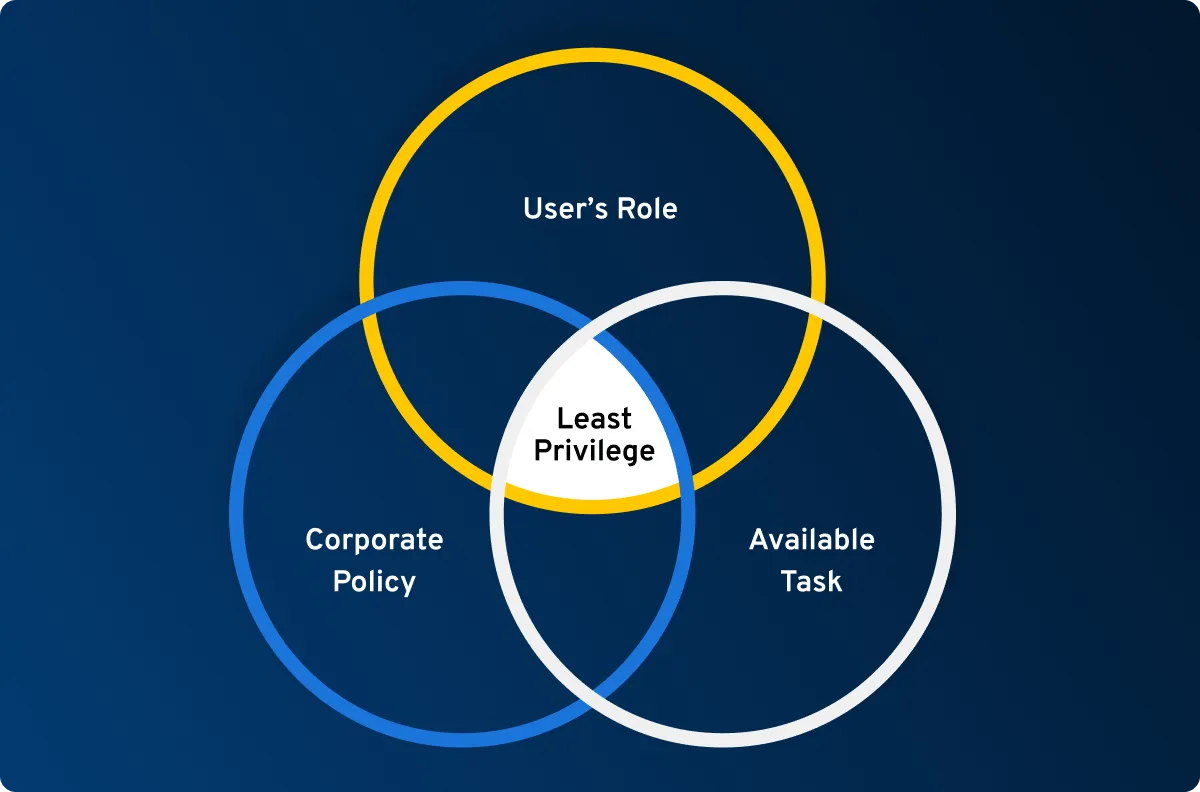

Casi todos los marcos de cumplimiento abordan los riesgos asociados con los accesos a sistemas con privilegios mediante la aplicación de la confianza y conocimiento cero, el acceso de mínimo privilegio o ambos. Por ejemplo, este es el requisito 7 de PCI DSS:

Todos los sistemas dentro del entorno de datos del titular de la tarjeta deben tener un control de acceso suficientemente configurado para garantizar que solo los individuos internos autorizados tengan acceso al entorno, a los sistemas y a los datos sensibles del titular de la tarjeta. Cualquier otro acceso de personas no autorizadas debe denegarse.

La mayoría de los marcos contienen controles adicionales sobre la protección de credenciales, la no utilización de credenciales predeterminadas, la grabación de sesiones y mucho más. Keeper Connection Manager le ayuda a cumplir con los requisitos de cumplimiento de diferentes normativas, como SOX, HIPAA, ICS CERT, GLBA, PCI DSS, FDCC, FISM, RGPD y más.