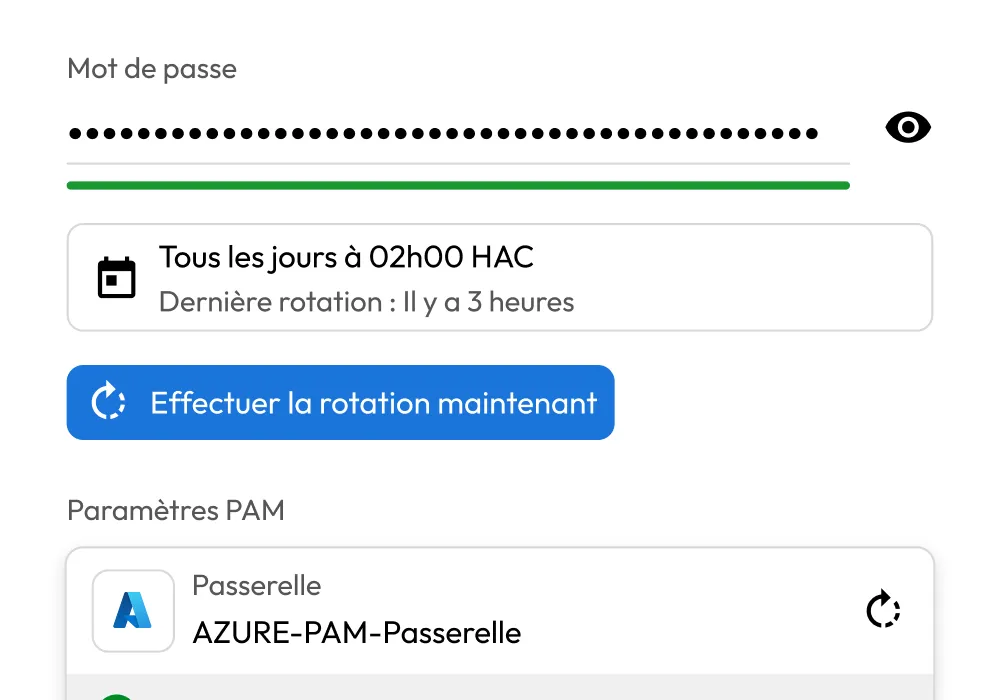

Gestion des mots de passe

Protégez, découvrez, partagez et effectuez une rotation des mots de passe, des clés d'accès et des données confidentielles dans un coffre-fort Zero-Knowledge doté d'un système de contrôle d'accès basé sur les rôles, d'audit et de conformité.

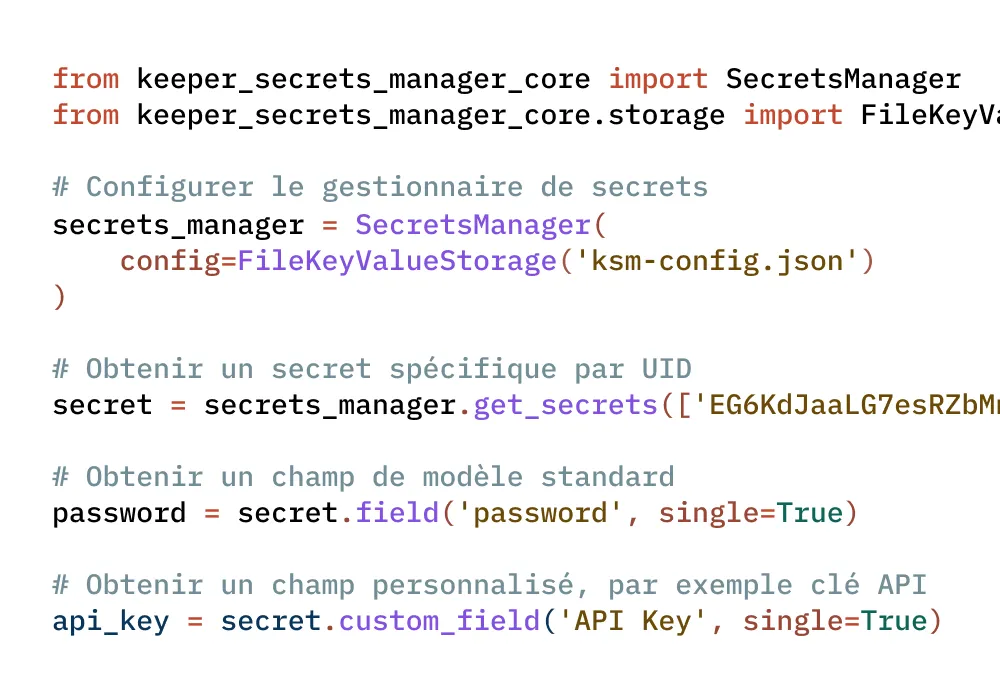

Gestion des secrets

Intégrez les pipelines CI/CD, les outils DevOps, les logiciels personnalisés et les environnements multicloud dans une plateforme entièrement gérée et Zero-Knowledge pour sécuriser les secrets infrastructurels et réduire la prolifération des secrets.

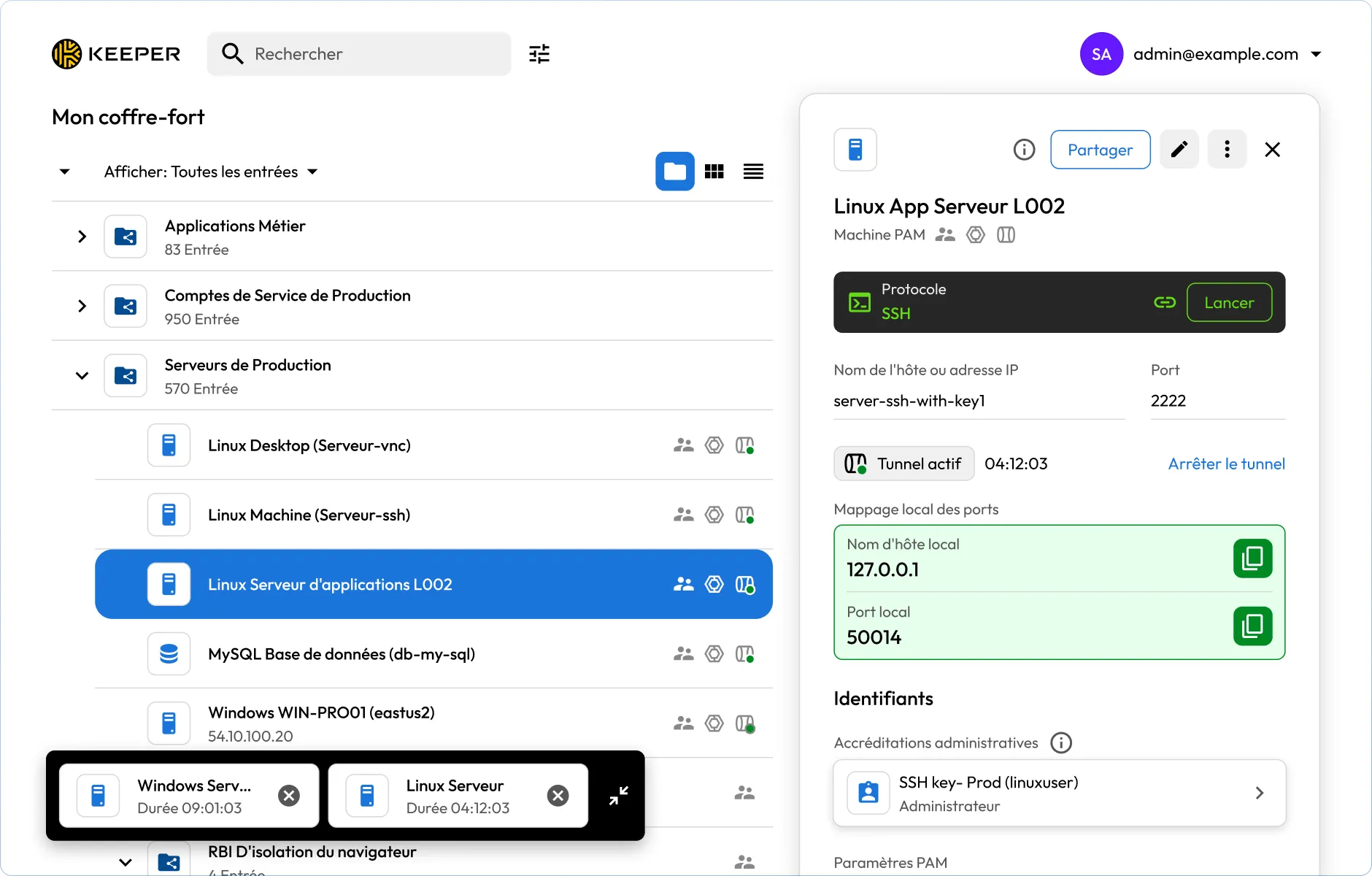

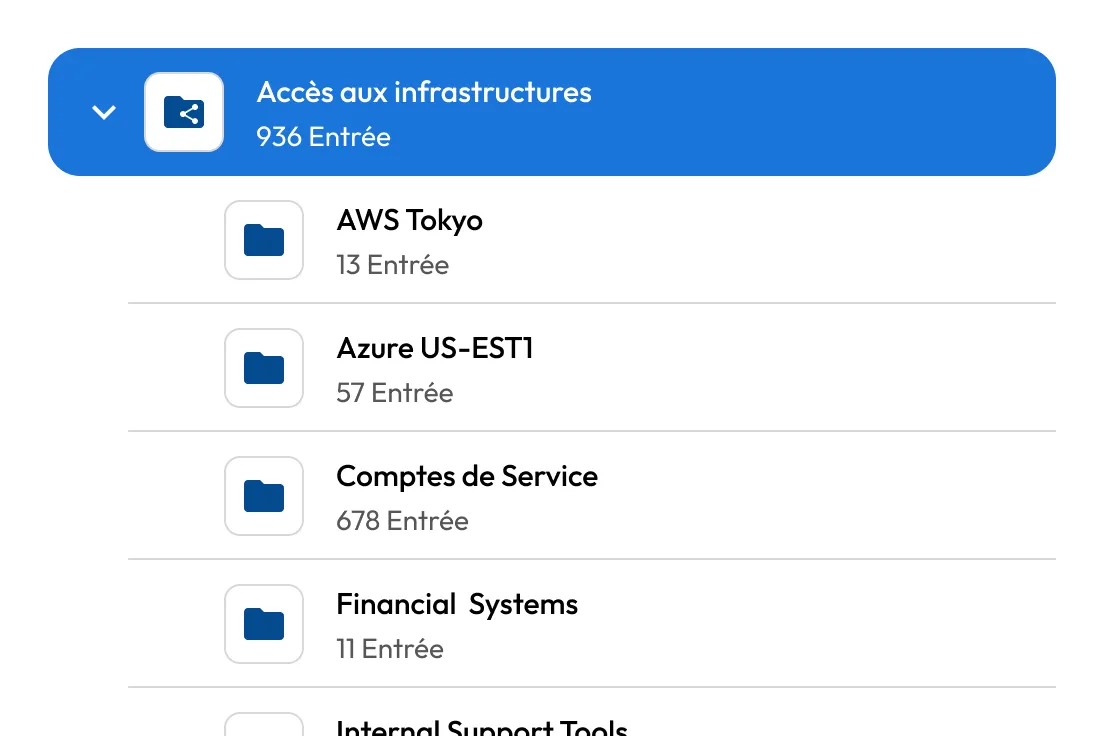

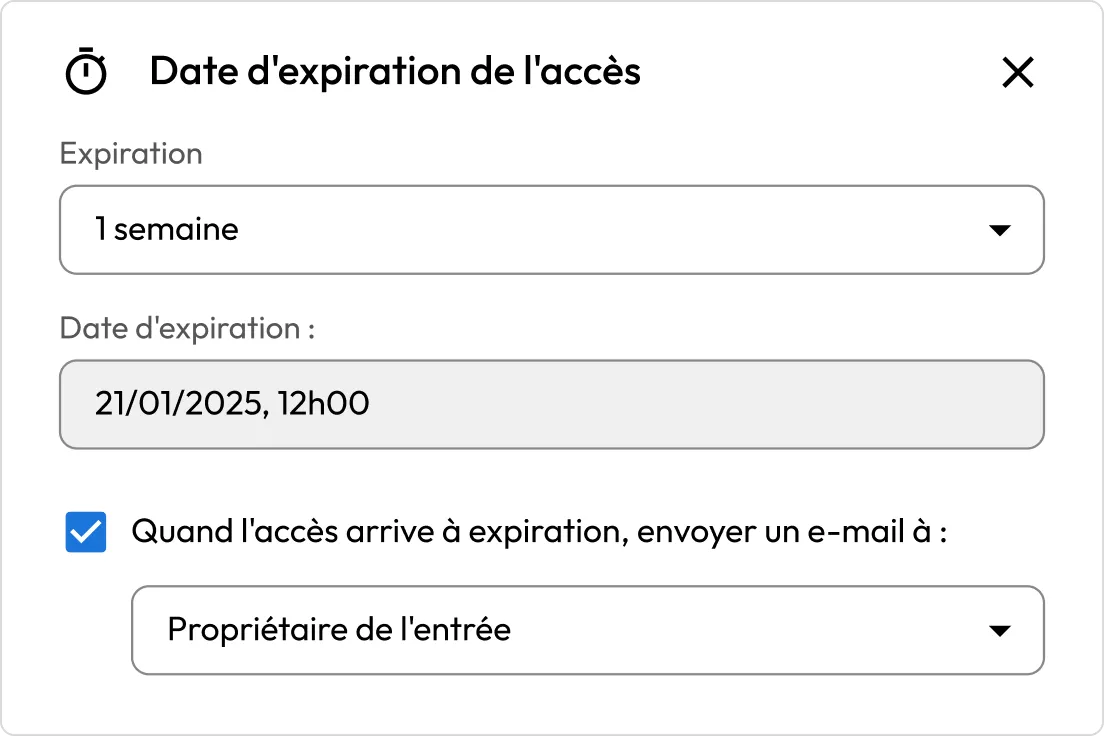

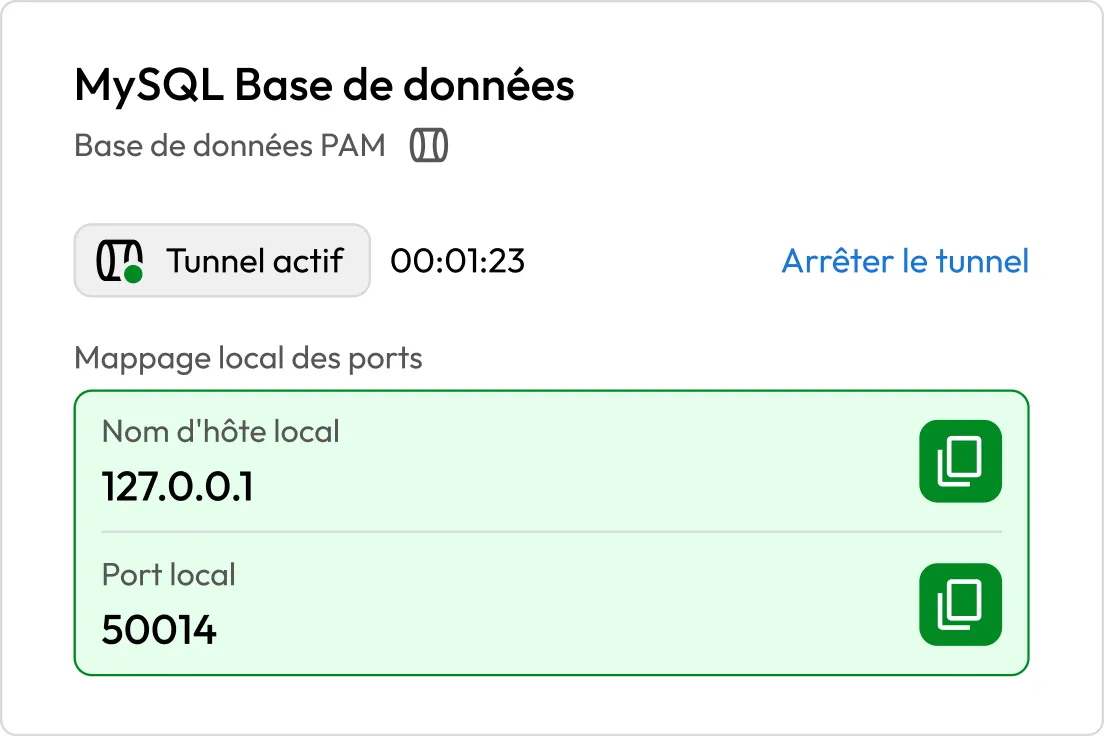

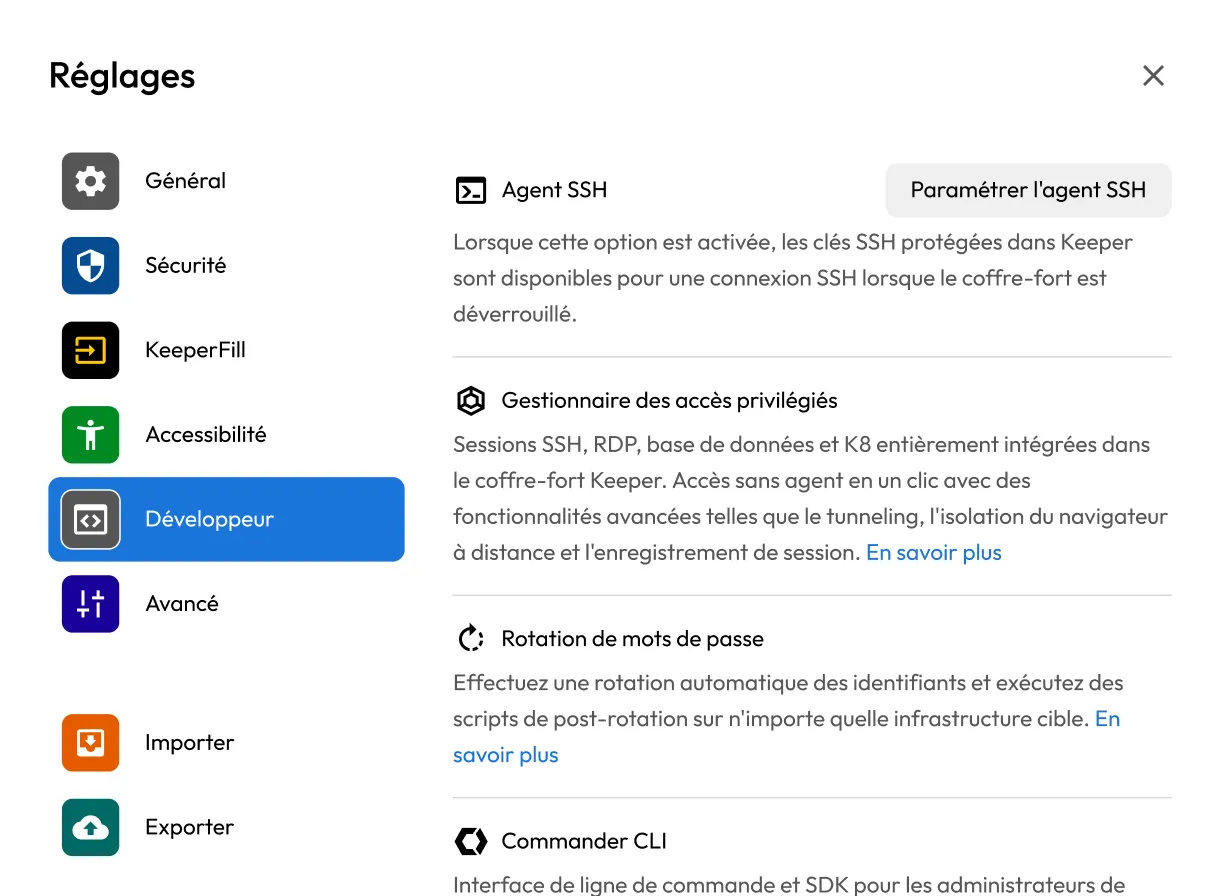

Gestion des sessions

Établissez des sessions priviégiées dans le cloud et sur site, créez des tunnels, assurez l'accès Zero-Trust à l'infrastructure et sécurisez l'accès aux bases de données à distance, sans VPN.

Isolation du navigateur distant

Protégez les applications Web internes, les applications cloud et les appareils BYOD contre les malwares, empêchez l'exfiltration des données et contrôlez les sessions de navigation avec un système d'audit complet, l'enregistrement des sessions et la saisie automatique des mots de passe.

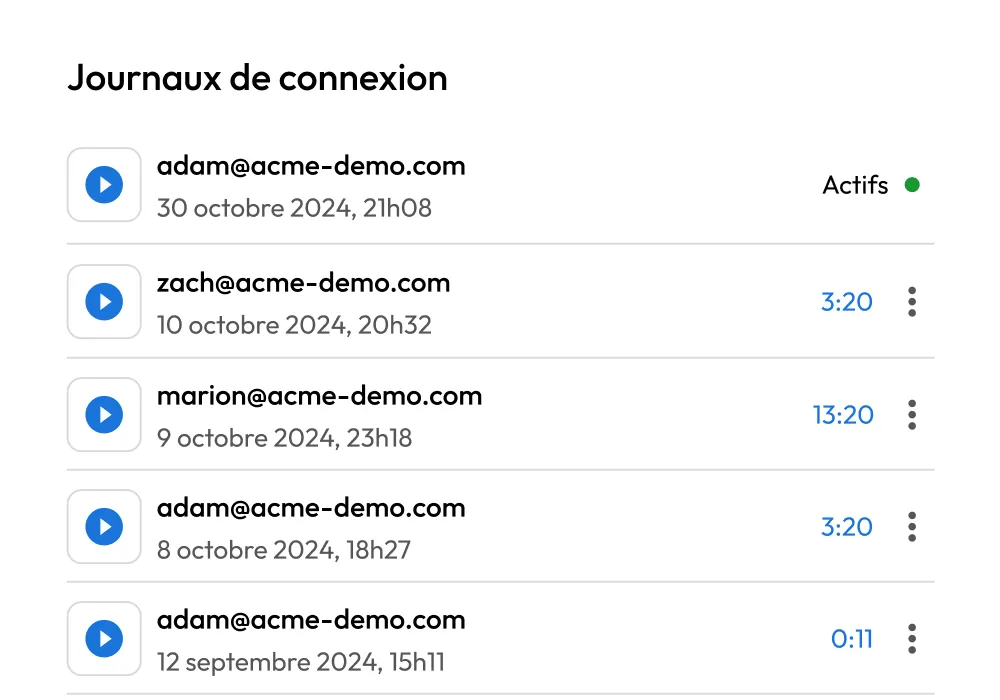

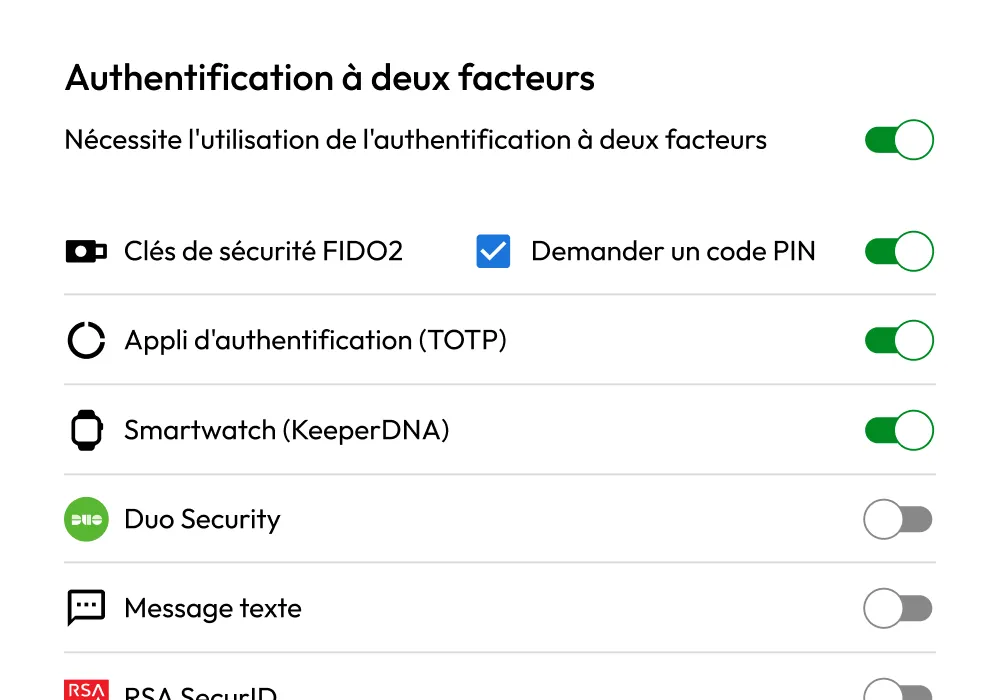

Console d'administration

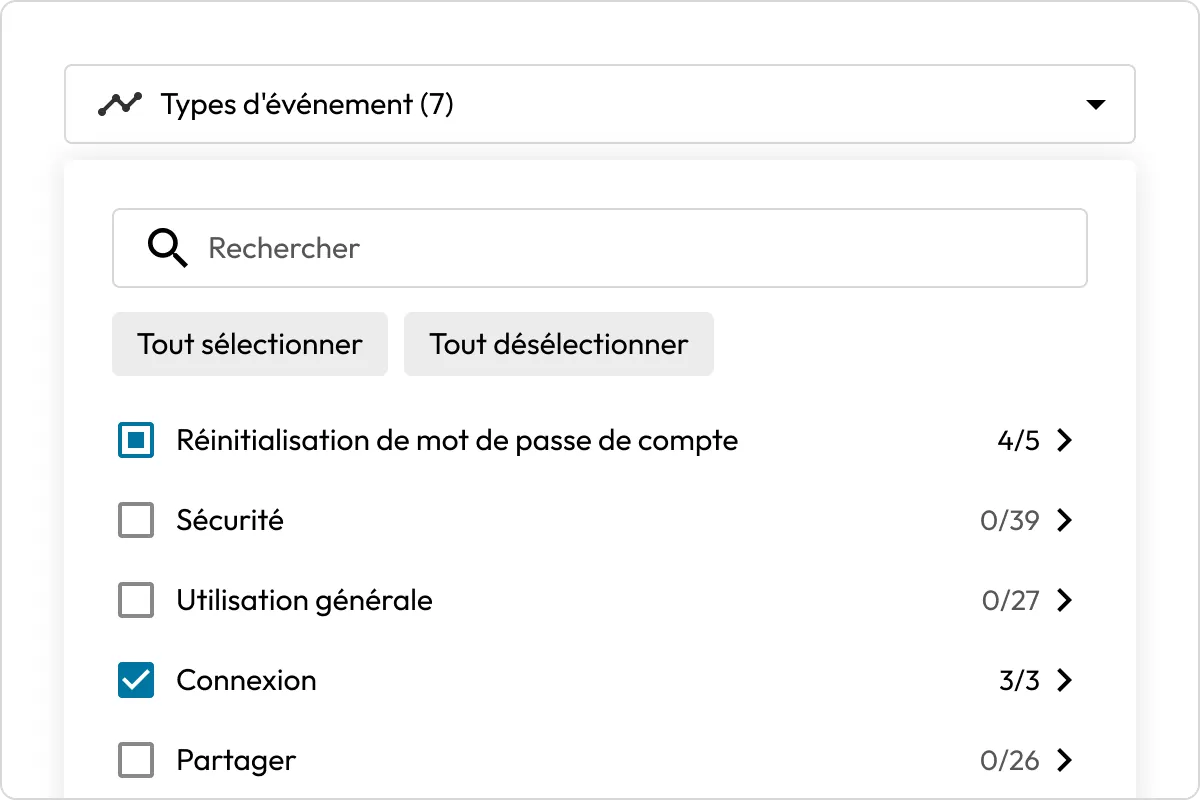

Notre solution assure la gestion et le déploiement de Keeper auprès des utilisateurs, l'intégration avec les fournisseurs d'identité, le suivi des activités et la mise en place de politiques d'exécution basées sur les rôles.

Plan de contrôle

Orchestrez et surveillez les différents composants et activités liés à l'accès privilégié, à la gestion des sessions, aux politiques et au flux de travail.