エンタープライズ

(法人のお客様向け)

サイバー犯罪から企業を保護します。

ID とアクセス管理(IAM)のサイバーセキュリティ規制が強化される中、組織はコンプライアンスを確保するための包括的なポリシーとツールを必要としています。コンプライアンスを獲得し、データ漏洩を防ぐためには、認証情報や取り扱いに細心の注意が必要な情報へのアクセスを監査、制御する機能が不可欠です。

分散型リモートワークにより、サイバー犯罪者の攻撃範囲は飛躍的に拡大しています。アクセスコントロールポリシーの監査は、これまで以上に重要になっています。 監査チームや財務チームは、リモートでの監査、モニタリング、イベントレポートを可能にする費用対効果の高いツールを必要としています。

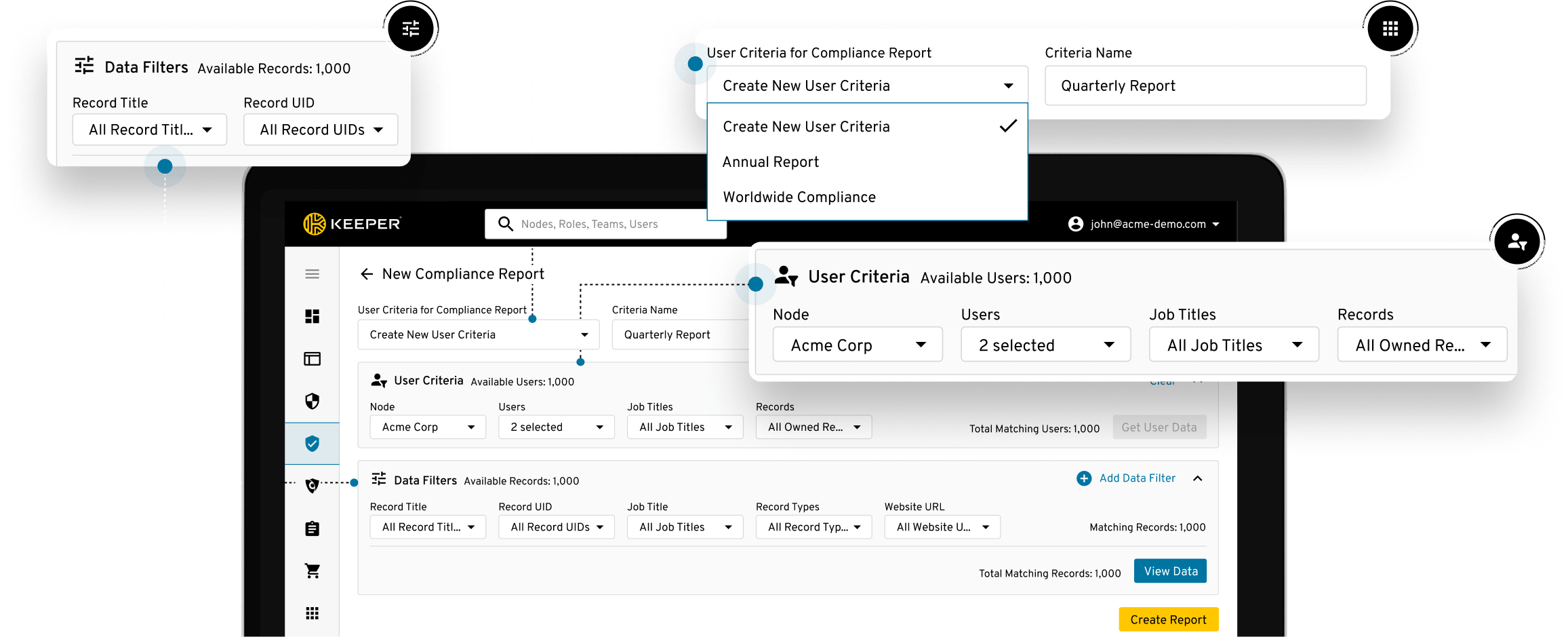

Keeper コンプライアンスレポートは、アクセスコントロールのモニタリングとイベント監査を必要とする Sarbanes Oxley(SOX)およびその他の規制の監査をサポートします。オンデマンドのコンプライアンスレポートは、自動コンプライアンスシステムと外部の監査に対し転送することができます

ユーザーごとのアクセス許可をオンデマンドで可視化

ユーザーごとのアクセス許可をオンデマンドで可視化

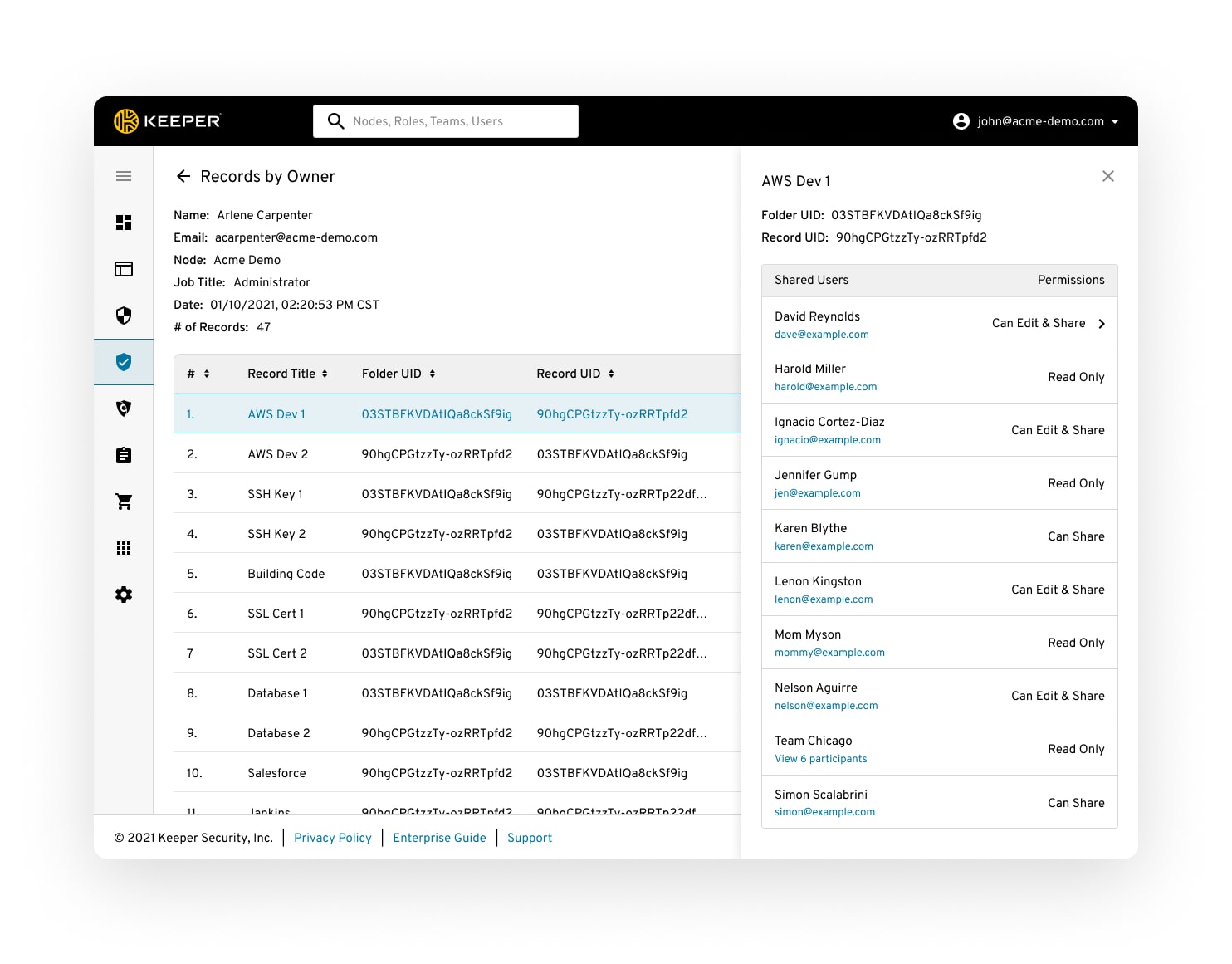

重要なシステム、認証情報、シークレットへの特権的なアクセスと許可を示す詳細なユーザーレベルのレポートを生成します。

カードアカウントへのロールベース、ユーザーレベルのアクセス許可と権利を分析します。

特定の金融サービスの URL や記録に対する不審なユーザーの活動やアクセス権を追跡し、包括的なイベントレポートとモニタリングのために Keeper の 高度なレポート作成とアラートを利用できる調査をサポートします。

組織のクラウドインフラストラクチャ(Entra ID (Azure)、AWS、Google Cloud など)の認証情報やユーザーのアクセス許可を完全に可視化します。

ユーザーのボルトをデコミッショニングし、別の指定されたユーザーに移転する前に、そのユーザーのボルトの主要な要素の詳細なスナップショットを取ることができます。

特定の属性(記録タイトル、記録タイプ、URL、記録所有者、役職など)を持つ記録をすばやく検索できます。

管理者は、異なる許可や制限のある複数のソースを介してユーザーに共有された記録を広範囲に可視化することができます。

チャットサポートを利用する場合、Cookie を有効にしてください。