什么是 RBAC(基于角色的访问控制)?

基于角色的访问控制,亦称为基于角色的安全性,是一种访问控制模型,其中用户在组织中的角色决定了他们可以访问哪些网络资源。RBAC 的目标是确保用户无法访问与其工作职能无关的系统和数据,从而加强合规,防止数据泄露,并在用户凭据遭到泄露时阻碍威胁行为者在网络内横向移动的能力。

组织经常面临这样的挑战:为员工提供有效完成工作所需的凭据和访问权限,同时排除对其他不必要机密信息的访问。

最低特权原则 (PoLP) 是指管理员将访问和权限级别限制为执行工作职能所需的最低级别。这一原则可确保员工只能访问他们所必需的内容,而不是完全访问组织的整个网络。

PoLP 通过消除不必要的特权来减少攻击面,这些特权可能会被能够泄露员工凭据的恶意内部人员或外部威胁行为者利用。如果没有适当的凭据管理和安全机制,则组织的安全将面临风险。

为所有用户提供最低特权访问权限的能力是企业密码管理的关键组成部分。Keeper 允许管理员细调其组织对敏感数据和凭据的访问级别,从团队和小组到单个用户级别。

此关键功能可与 Keeper 由节点、角色和团队组成的高级体系结构无缝协作。

节点是一种将用户组织到不同小组中的方法,类似于 Active Directory 中的组织单位,这是 Keeper 体系结构的核心。管理员可以基于位置、部门、小组或任何其他结构创建节点。默认情况下,顶级节点(或根节点)设置为组织名称,所有其他节点可以在根节点下创建。

定义多节点的一个优点是有助于支持委派管理的概念。可以向委派管理员授予部分或全部管理权限,但仅限于他们各自的节点或子节点。这种委托管理允许组织中的不同人员管理对团队、用户、角色和共享文件夹子集的控制。

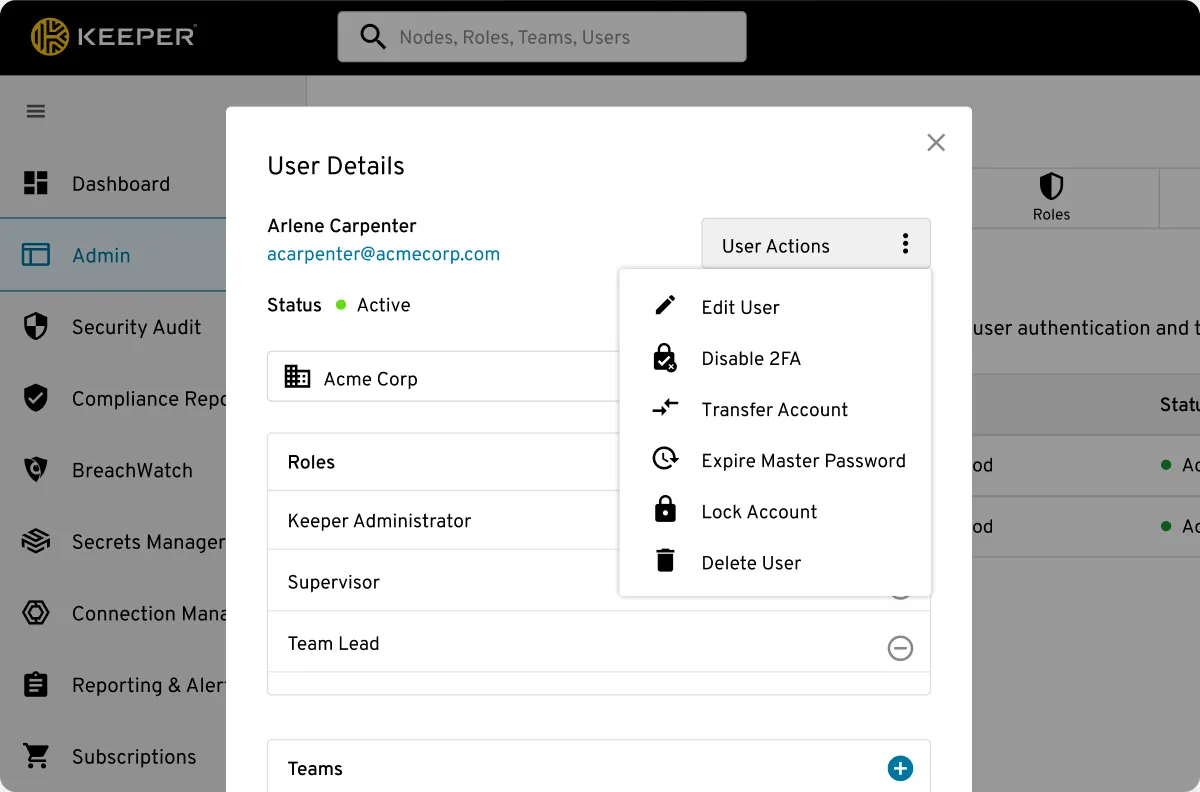

角色用于定义权限,控制哪些功能和安全设置应用于哪些用户,并管理行政功能。用户在各自的节点下进行预配,并将其角色配置为与业务的特定需求相匹配。

角色由强制执行策略组成,用于控制用户能够如何在其设备上访问 Keeper 保管库。您可以创建任意数量的角色策略,并将其应用于一个或多个用户。

团队用于在 Keeper 保管库中的用户组之间共享特权帐户和共享文件夹。团队还可用于轻松地将角色分配给整个用户组,以确保强制执行策略的一致性。

Keeper 的安全模型是基于最低特权访问,因此我们实施的是最低特权策略,当用户是多个角色的成员时,其默认策略是使用限制性最强的策略。

Keeper 使用可自定义的基于角色的访问控制 (RBAC),为您的组织提供细粒度的控制和可见性,以了解用户能够从平台内访问和管理哪些信息。通过提供灵活的角色策略引擎,您可以基于单个用户的风险状况锁定限制和访问。

例如,您可能希望限制 IT 管理员在办公室网络之外访问其保管库。或者,您可能希望行政助理能够加入新用户、管理团队和运行报告。整个过程可以通过用户友好的界面完全自定义。

管理员可以从控制台访问一组强大的强制执行策略,这些策略可控制用户如何访问保管库和与之交互,以及他们可以使用哪些功能。

要充分理解 Keeper 基于角色的访问控制的强大功能和灵活性,需要了解在组织中部署 Keeper 时实施的组织结构。

企业安全形势在不断发展,需要易用性和灵活的内部保护。Keeper 设计旨在可扩展至任何规模的组织。诸如基于角色的权限、团队共享、部门审核和委派管理之类的功能可以随着您业务的发展和变化而提供相应的支持。当员工承担新的工作职责或变更职位时,Keeper 会通过 Active Directory 更新其角色,确保他们始终具有正确的权限。

Keeper 的零知识帐户转移功可以让企业客户放心,员工从组织离职时永远不会带走关键数据。

通过使用 Keeper 的安全“帐户转移”功能,可以锁定用户的保管库,然后将其转移给组织内的另一个用户。帐户转移过程保持为完全零知识,并且可以根据创建的角色限制执行帐户转移者的职责。

例如,IT 管理员可以确保只有工程部经理才能转移工程师的保管库,或者市场部经理只能转移市场专员的保管库。

基于角色的访问控制,亦称为基于角色的安全性,是一种访问控制模型,其中用户在组织中的角色决定了他们可以访问哪些网络资源。RBAC 的目标是确保用户无法访问与其工作职能无关的系统和数据,从而加强合规,防止数据泄露,并在用户凭据遭到泄露时阻碍威胁行为者在网络内横向移动的能力。

特权访问管理 (PAM) 是指组织用于保护、控制和监视对其最关键的信息和资源(例如本地和域管理帐户)访问的工具和技术。PAM 可以防止对帐户进行未经授权的特权访问,从而帮助组织保护自己免受网络攻击。

基于角色的访问控制 (RBAC) 和基于属性的访问控制 (ABAC) 之间的主要区别在于各个方法如何提供网络访问。RBAC 让您能够授予基于角色的访问权限。ABAC 允许您根据用户特征(例如操作类型、位置、设备等)授予访问权限。

您必须启用 Cookie 才能使用在线聊天。