دليل أمن الإنترنت للمحاسب

5 طرق سهلة لتعظيم الأمن والحد من المخاطر

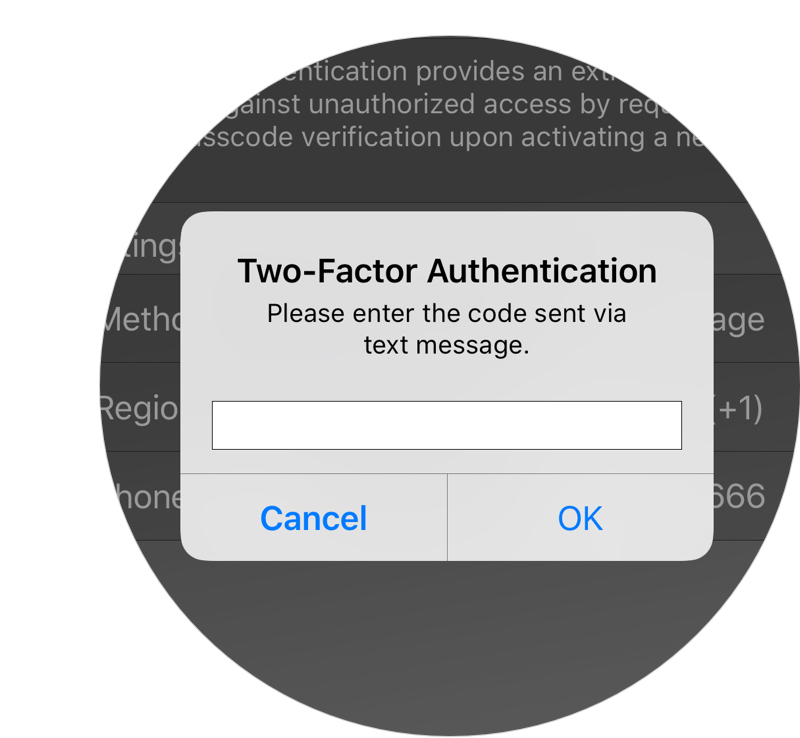

إن التعبير المأثور "درهم وقاية خير من قنطار علاج" لم يكن أبداً أكثر صحة فيما يتعلق يأمن المحاسبة. فقط اسأل خبراء الأمن في Deloitte Touche Tohmatsu Ltd. والذين مازالوا يتعافون من هجوم آخر سبتمبر، والذي لا يزال نطاقه مجهولاً. تمكن المخترقون الذين استهدفوا Deloitte من الوصول إلى سحابة Microsoft Entra ID (Azure) الخاصة بالشركة لأن حساب الشركة كان محمياً فقط بكلمة مرور واحدة ضعيفة ومن دون وجود مصادقة ثنائية.

تدابير بسيطة يمكن للمحاسبين القيام بها لتعظيم أمن الإنترنت

أنظمة الكمبيوتر المحاسبية مليئة بالمعلومات التي يطمع بها المخترقون. ولحسن الحظ، يمكن منع الأغلبية العظمى من الهجمات من خلال بعض التدابير البسيطة. اتبع هذا الدليل لطرق سهلة تمكن مدير كلمات المرور وخزينة رقمية آمنة من منع حدوث اختراق بيانات مماثل. وسيقدر لك عملائك قيامك بهذا.

1 تطبيق سياسات كلمات مرور صارمة

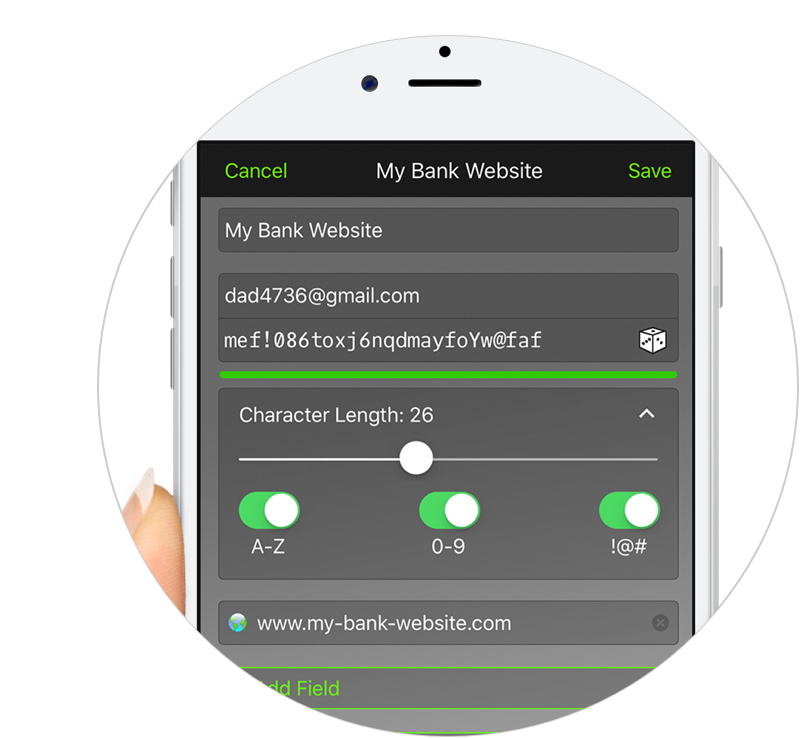

بالرغم من أن معظم منتجات برامج المحاسبة التجارية مصممة لتكون آمنة تماماً. إلا أن تنظيم الوصول الآمن لهذه الأنظمة يقع في أيدي المستخدمين ويصبح الرابط الأمني الأضعف. ومن الضروري أن يتم حماية أي شيء يحتوى على بيانات آمنة بكلمات مرور قوية. ويمكن لمدير كلمات المرور، مثل مدير كلمات المرور الرائد والخزينة الرقمية من Keeper إنشاء كلمات مرور عشوائية قوية جداً تلقائياً مما يجعل اختراقها شبه مستحيل.

يتيح مدير كلمات المرور للمديرين تعيين كلمة مرور معقدة لأي موظف من دون أن يعطي للموظف القدرة على رؤية أحرف كلمة المرور. ويستطيع الموظف تسجيل الدخول إلى خدمات الويب من دون الحاجة إلى تدوين كلمة المرور أو مشاركتها مع موظف آخر. بالإضافة إلى ذلك، إذا ترك موظف مؤسستك، قم بمسح أو تغيير سجل كلمة المرور ببساطة.

2 زيادة أمان مستنداتك

مثلما الحال في معظم الصناعات، قامت شركات المحاسبة بنقل مستنداتها إلى الإنترنت لتحقيق المزيد من السرعة والكفاءة والسهولة. ولكن الفرق يكمن في أن المحاسبين يطلعون على بيانات العملاء شديدة الحساسية. وغالباً يتم تنزيل مستندات تحتوي على بيانات آمنة وتخزن محلياً كملفات نصية بسيطة وغير محمية. ويتم أيضاً مشاركتها داخلياً ومع العملاء عبر البريد الإلكتروني، وهو أمر غير آمن بشكل ملحوظ. ومعاً تترك هذه الممارسات البيانات الحساسة متاحة ليقوم المخترقون بسرقتها.

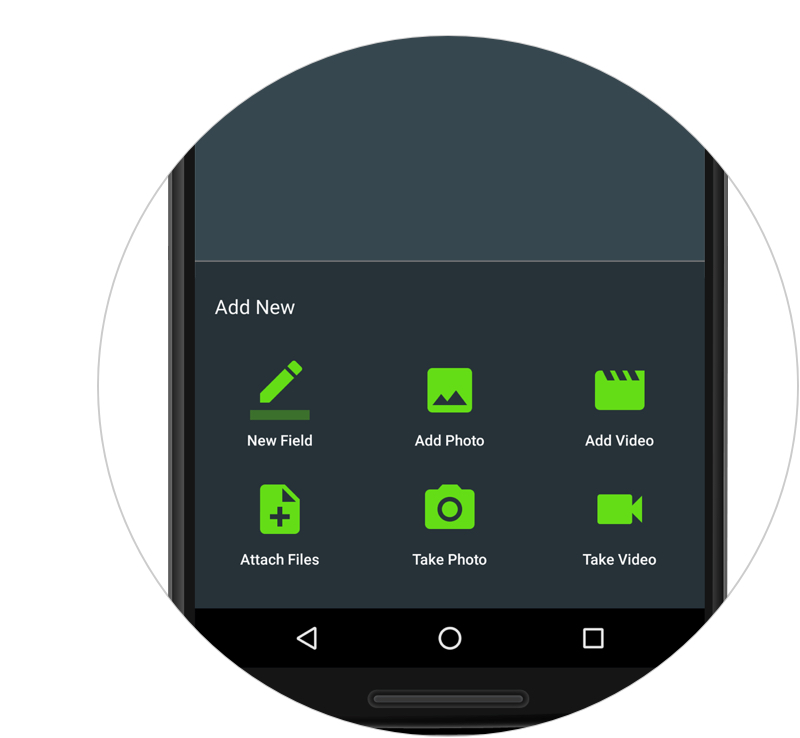

الطريقة الأكثر آمناً هي مشاركة الملفات ضمن حدود خزينة Keeper المشفرة. قم بوضع الملف داخل الخزينة الرقمية الآمنة عند القيام بمشاركة معلومات آمنة سواء أكان ذلك داخلياً أو مع عميل خارجي، وشارك السجل المشفر مع أي شخص لديه حساب Keeper مجاني.

3 تمديد التدابير الأمنية للأجهزة المملوكة للموظف

مع ظهور سياسات "اجلب جهازك" وتغلغل الهواتف الذكية والأجهزة اللوحية في الأعمال، كان يجب على شركات المحاسبة التأكد من أن استخدام أجهزة الهاتف الخاص بموظفيها لا يضعف وضع أمن الإنترنت لديها. وعلى الرغم من كونه مناسباً جداً، إلا أنه من دون الاحتياطات الأمنية المناسبة، يمكن للأجهزة المملوكة للموظف أن تكون منفذاً مسبباً للمشاكل لبيانات عميلك. وكما أوضح تقرير معهد بونيمون (The Ponemon Institute) حالة أمن الإنترنت في الشركات الصغيرة والمتوسطة لعام 2018 والذي يظهر أن 50% من بيانات الشركات الصغيرة يمكن الوصول إليها من الهاتف الذكي.

لا يجب على شركات المحاسبة أن تقوم بالوصول إلى معلومات حساسة أو استضافتها على جهاز محمول إلا إذا كان محمياً بمصادقة ثنائية. ومن أجل الراحة يقوم أغلب الأشخاص باستخدام PIN بسيط، أو مطابقة النمط، أو الحماية الحيوية. وقد أوضحت الدراسات أنه يمكن أن يتم تخمين الـPIN ومطابقة النمط عن طريق مراقبة بشرية أو بالفيديو، وأنه حتى أنظمة التعرف على الوجه والبصمة لا توفر الحماية الكاملة. وبحد أدنى، تحتاج إلى مزج وسيلتين مصادقة لتحمي الجهاز المحمول بشكل صحيح. تم تطوير KeeperDNA® كمصادقة ثنائية محسنة ليضيف الأمان المطلوب للجهاز ويتم إدراجه في جميع تطبيقات Keeper للجوال.

المزيد حول استخدام مدير كلمات المرور والخزينة الرقمية من Keeper

- ابدأ فترة تجربتك المجانية لمدير كلمات المرور والخزينة الرقمية Keeper للأعمال

- مستقبل تكنولوجيا المحاسبة – تقديم حلول أمن الإنترنت المبتكرة من: SlideShare

- تقرير بحثي حصري: وضع أمن الإنترنت للشركات الصغيرة والمتوسطة في عام 2018

- أقرأ كيف ساعدت Keeper شركات الخدمات المالية في الماضي: دراسة حالة

4 زيادة أمان مستنداتك

البريد الإلكتروني هو نقطة ضعف رئيسية. فكما ذكر سابقاً، لا يجب على المحاسبين استخدام البريد الإلكتروني في إرسال إيرادات عملائهم أو أي مستندات أخرى، وعوضاً عن ذلك يجب عليهم مشاركتها عبر خزينة آمنة ومشفرة. ومن المهم بنقس القدر التأكد من أن يكون جميع موظفي مكتبك في حالة تأهب قصوى لهجمات التصيد، وخاصة التصيد الموجه، والذي يستهدف اشخاص محددين. ويعد المحاسبين أهدافاً أساسية بسبب المعلومات القيمة التي يحملونها. ويجيد المتصيدون الموجهون الاكثر دهاءً الخداع بشكل كبير، وقد يكون من المستحيل اكتشاف رسائل البريد الإلكتروني الخاصة بهم. درّب زملائك على إمعان النظر في عناوين البريد الإلكتروني الناشئة وعلى ألا يقوموا بالنقر على أي رابط إلا إذا كانوا متأكدين من المكان الذي سيوجههم إليه.

بتخزين جميع اعتمادات تسجيل الدخول الخاصة بالموظف في مدير كلمات المرور، سيقل احتمال أن يقع الموظفون ضحية لعمليه تصيد، وسيعتادون على تسجيل الدخول باستخدام عنوان URL وكلمات المرور الخفية. وعندما لا يعرف الموظفون قيم كلمة المرور الفعلية، فلن يكون لديهم القدرة على كتابتها في موقع أو بريد إلكتروني للتصيد.

5 العمل عن بعد بذكاء

ازداد العمل عن بعد بشكل كبير في جميع الصناعات، سواء أكان العمل من المنزل، أو السفر للعمل، أو التحقق من البريد الإلكتروني خلال الانتقال، ويتوقع من الموظفين أن يكونوا قادرين على الاستمرار في العمل بغض النظر عن موقعهم. وعلى الرغم من أن ازدياد القدرة على العمل أثناء التنقل توفر المزيد من المرونة، إلا أنها تنشئ أيضاً فرصاً متزايدة لاختراق البيانات.

لا يجب على المحاسبين استخدام خدمات Wi-Fi العامة للوصول إلى معلومات حساسة أو لتبادلها. حيث يمكن للمخترقين الاستفادة بسهولة من تدفقات البيانات العامة واعتراض البيانات المتبادلة بتنسيق نص عادي. وإذا كنت تخطط لاستخدام كمبيوتر عام، فاستثمر في برنامج VPN للحصول على تشفير من الطرفين، أو تأكد من أن تبقى جميع البيانات المتبادلة داخل خزينة مشفرة.

ما هي المعلومات التي يستهدف المخترقون المحاسبين المهنين من أجلها؟

يحتل المحاسبون مكانة خاصة لدى مجتمع المخترقين. فهم مطلعين على نوعية من المعلومات التي تحظى بأعلى المكافآت على شبكة الويب السوداء للبيانات المسروقة. وهذا يجعلهم هدفاً رئيسياً لجميع أنواع لصوص الإنترنت. وهم أيضاً معرضون للأضرار الناجمة عن الاعتداءات بشكل خاص. ويثق العملاء في محاسبيهم كمشرفين على المعلومات الحساسة للغاية، ويمكن للاختراق أن يدمر سمعة شركة محاسبة.

تمتلئ أنظمة الحاسوب للمحاسبة بمعلومات يطمع بها المهاجمون، وتشمل:

أرقام الضمان الاجتماعي للعميل

يستطيع مجرمو الإنترنت استخدام هذه المعلومات لإطلاق كم هائل من فرص الاحتيال وسرقة الهوية. ويشمل هذا التسجيل للحصول على بطاقات ائتمان بهويات مسروقة، والإضرار بحسابات البنوك وحسابات الرعاية الصحية من خلال الهندسة الاجتماعية. فبمجرد حصول المهاجمين على رقم الضمان الاجتماعي، يكونون قد وصلوا إلى نصف الطريق لهدفهم المتمثل في عرقلة حياة العملاء.

العنوان، ورقم الهاتف، وتاريخ الميلاد

جميع الحقول الموحدة في نموذج 1040، هي باقي المعلومات التي يحتاجها المهاجمون ليقوموا بإنشاء حسابات ائتمان وهمية ويسرقوا الحسابات القائمة.

أسماء الزوج/الزوجة، والأطفال، وأماكن العمل، والدخل السنوي

مفيدة أيضاً في احتيال الهوية، حيث يمكن استخدام اسم الزوج/الزوجة، وعنوان الشارع لتخطى الحواجز الأمنية مثل أسئلة التحدي. وجنباً إلى جنب مع المعلومات المذكورة أعلاه قد يتمكن المهاجمون من التحدث بنجاح مع ممثلي العميل للتمتع بالقدرة على الوصول إلى الحسابات المالية للعميل.

السجلات الصحية

تظهر نماذج 1099-HC والإيصالات الطبية معلومات سخية يمكن للمخترقين استخدامها في الاحتيال على التأمين أو للحصول على وصفات طبية مزيفة. في الواقع، تجلب السجلات الصحية حالياً أعلى سعر في تبادل المعلومات المسروقة.

معلومات رب العمل

يستطيع المجرمون الذين يستطيعون الوصول إلى أرقام معرف هوية الموظفين، ومعلومات الرواتب، وجهات الاتصال في قسم الحسابات في المؤسسة تقديم تقارير مصاريف وفواتير ومطالبات تأمين مزورة.

السجلات المالية

عادة ما تحتوي المستندات الضريبية لنهاية السنة التي يعطيها العملاء لمحاسبيهم على أرقام الحسابات. وأيضاً يقوم دافعوا الضرائب بمشاركة إيصالات السداد التي تتضمن معلومات بطاقة الائتمان، ويمكن استخدام هذه البيانات في حالات احتيال الشيكات وبطاقات الائتمان، أو الوصول للحسابات من خلال الهندسة الاجتماعية.

عناوين البريد الإلكتروني

قد يتمكن المخترق من سرقة حسابات بنكية وحسابات الأسهم على الإنترنت، إذا كان مزوداً بحساب بنكي وعنوان بريد إلكتروني ببساطة من خلال عملية "نسيت كلمة المرور". ويمكن أيضاً الخداع بعناوين البريد الإلكتروني، مما يمكّن المجرم من إرسال رسائل واقعية للآخرين وتظهر على أنها مرسلة من مرسل شرعي.