Leitfaden für Buchhalter zur Internetsicherheit

5 einfache Wege zur Maximierung der Sicherheit und Verminderung von Risiken

Das Sprichwort "Vorsicht ist die Mutter der Porzellankiste" war noch nie so zutreffend wie für die Sicherheit im Rechnungswesen. Fragen Sie doch mal die Sicherheitsexperten von Deloitte Touche Tohmatsu Ltd., die Ende September von einem Angriff betroffen waren, dessen Umfang noch unbekannt ist. Die Hacker, die Deloitte angegriffen haben, konnten sich Zugang zur Cloud Microsoft Entra ID (Azure) des Unternehmens verschaffen, da das Konto nur durch ein einziges, schwaches Passwort geschützt war. Es gab keine Zwei-Faktor-Authentifizierung.

Einfache Maßnahmen, mit denen Buchhalter die Internetsicherheit maximieren können

Die Buchhaltungssysteme der Computer sind voll von Informationen, für die sich Angreifer interessieren. Glücklicherweise kann die überwiegende Mehrzahl der Angriffe mit wenigen einfachen Maßnahmen verhindert werden. Befolgen Sie diese Anleitung für einfache Methoden, mit denen ein Passwortmanager und ein sicherer digitaler Tresor viele Datenschutzverletzungen verhindern können. Ihre Kunden werden es Ihnen danken.

1 Setzen Sie strikte Passwortrichtlinien durch

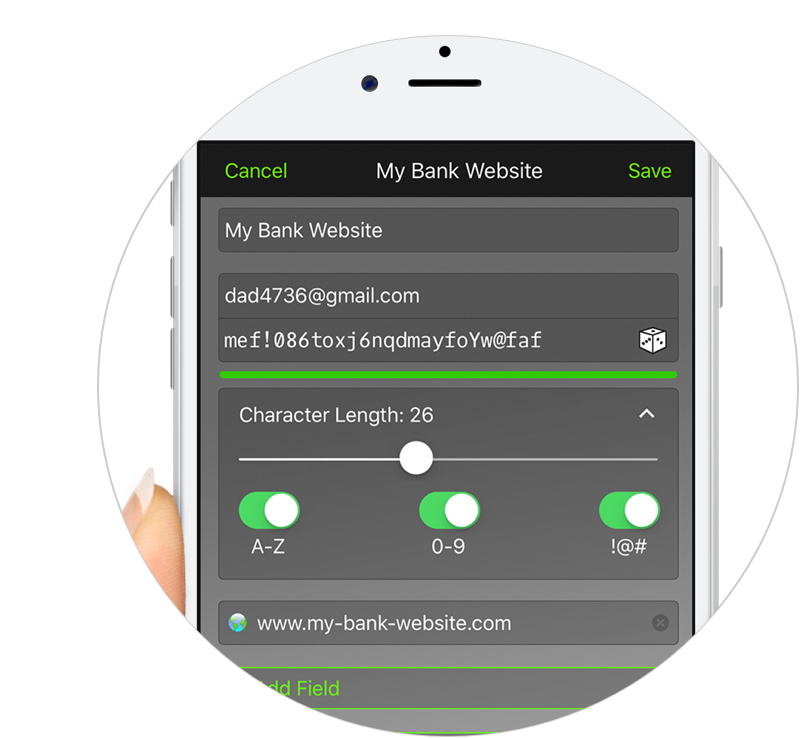

Obwohl die meisten kommerziellen Buchhaltungssoftwareprodukte darauf ausgerichtet sind, ziemlich sicher zu sein, liegt die Regelung des sicheren Zugangs zu diesen Systemen in den Händen des Benutzers und wird so zum schwächsten Glied in der Kette. Es ist wichtig, dass alles, was sicherheitsrelevante Daten enthält, durch ein sicheres Passwort geschützt wird. Ein Passwortmanager wie der bekannte Passwortmanager und digitale Tresor von Keeper kann automatisch sehr sichere, zufällige Passwörter erstellen, die es fast unmöglich machen, diese zu hacken.

Ein Passwortmanager ermöglicht es Administratoren auch, einem Mitarbeiter ein komplexes Passwort zuzuweisen, ohne dem Mitarbeiter die Möglichkeit zu geben, die Zeichen des Passworts zu sehen. Der Mitarbeiter kann sich dann in Webservices einloggen, ohne jemals in Versuchung zu geraten, das Passwort aufzuschreiben oder mit einem anderen Mitarbeiter zu teilen. Wenn ein Mitarbeiter Ihr Unternehmen verlässt, löschen oder ändern Sie einfach den Passwortdatensatz.

2 Erhöhen Sie Ihre Dokumentensicherheit

Wie die meisten Branchen haben auch Buchhaltungsfirmen ihre Dokumente online gestellt, um sie schneller, effizienter und komfortabler zu machen. Der Unterschied besteht darin, dass die Buchhalter mit hochsensiblen Kundendaten arbeiten. Häufig werden Dokumente mit sicheren Daten heruntergeladen und lokal als einfache, ungeschützte Textdateien gespeichert. Sie werden auch intern und mit Kunden über E-Mails ausgetauscht, was bekanntlich unsicher ist. In Kombination lassen diese Praktiken sensible Daten weitgehend ungeschützt gegen Hacker .

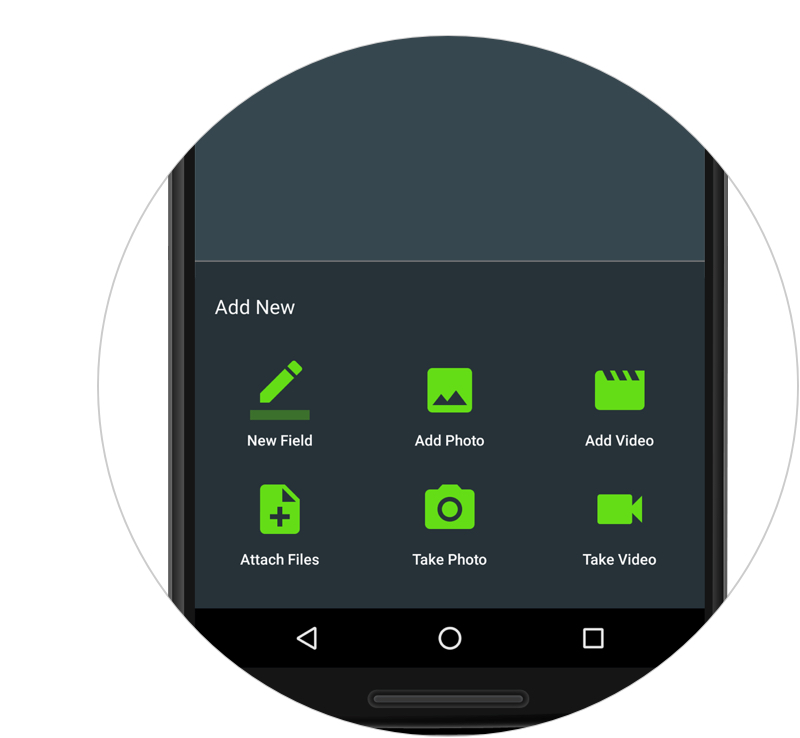

Eine viel sicherere Methode ist die gemeinsame Nutzung von Dateien innerhalb der Grenzen des verschlüsselten Tresors von Keeper. Wenn Sie sichere Informationen intern oder mit einem externen Kunden austauschen, legen Sie die Datei in den sicheren digitalen Tresor und geben den verschlüsselten Datensatz an Personen mit einem kostenlosen Keeper-Konto weiter.

3 Weiten Sie die Sicherheitsmaßnahmen auf mitarbeitereigene Geräte aus

Mit dem Aufkommen der BYOD-Richtlinien und der Infiltration von Smartphones und Tablets in Unternehmen müssen Buchhaltungsfirmen sicherstellen, dass die Nutzung mobiler Geräte durch einen Mitarbeiter die Internetsicherheit nicht beeinträchtigt. Es ist zwar komfortabel, aber ohne die richtigen Sicherheitsvorkehrungen können mitarbeitereigene Geräte ein problematisches Tor zu den Daten Ihrer Kunden sein. Dies ist ein wachsendes Problem und der Bericht The Ponemon Institute’s 2018 State of SMB Cybersecurity zeigt auf, dass 50 % der Daten eines kleinen Unternehmens über ein Smartphone zugänglich sind.

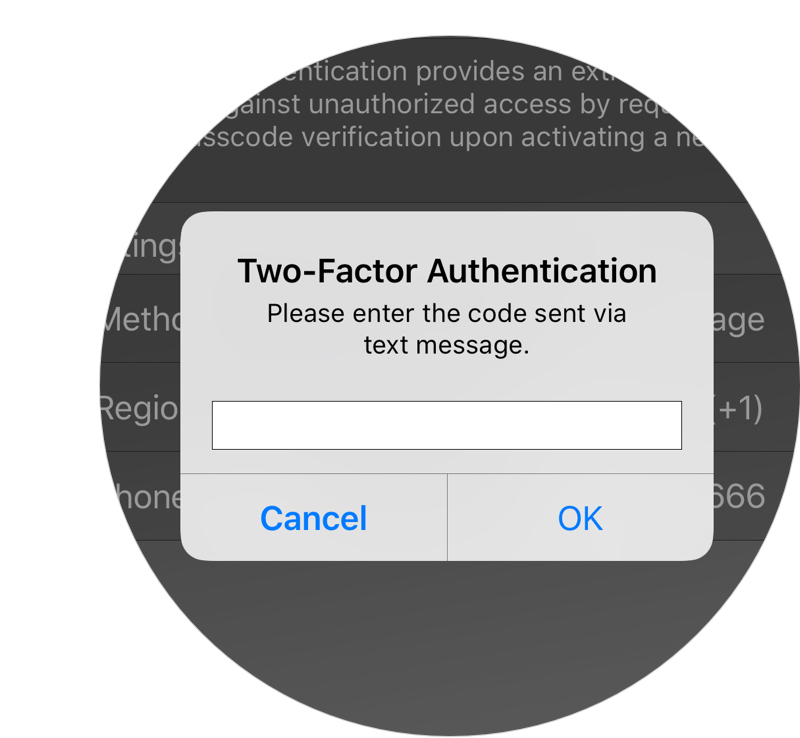

Buchhaltungsfirmen sollten niemals über mobile Geräte auf sensible Informationen zugreifen oder diese hosten, es sei denn, sie sind durch eine Zwei-Faktor-Authentifizierung geschützt. Aus Gründen der Benutzerfreundlichkeit verwenden viele Menschen eine einfache PIN, einen Mustervergleich oder einen biometrischen Schutz. Untersuchungen haben gezeigt, dass PINs und Muster durch menschliche oder Videobeobachtung erraten werden können und dass selbst Gesichts- und Fingerabdruckerkennungssysteme keinen absoluten Schutz bieten. Mindestens eine Kombination aus beidem ist erforderlich, um mobile Geräte angemessen zu schützen. KeeperDNA}® wurde als erweiterte Zwei-Faktor-Authentifizierung entwickelt, um die notwendige Gerätesicherheit zu gewährleisten, und ist in allen mobilen Keeper-Anwendungen integriert.

Weitere Informationen zur Verwendung des Keeper-Passwortmanagers und dem sicheren digitalen Tresor

- Starten Sie eine kostenlose Testversion des Keeper-Passwortmanagers und des digitalen Tresors für Unternehmen

- Die Zukunft des Rechnungswesens – Innovative Lösungen zur Internetsicherheit: SlideShare

- Exklusiver Forschungsbericht: Stand der IT-Sicherheit kleiner und mittlerer Unternehmen im Jahr 2018 (Englisch)

- Lesen Sie nach, wie Keeper Finanzdienstleistungsunternehmen bereits geholfen hat: Fallstudie

4 Erhöhen Sie Ihre Dokumentensicherheit

E-Mails sind ein bedeutender Schwachpunkt. Wie bereits erwähnt, sollten Buchhalter keine E-Mails verwenden, um Kunden ihre Retouren oder andere Dokumente zu senden, sondern sie aus einem sicheren, verschlüsselten Tresor heraus freigeben. Ebenso wichtig ist es, dass Ihre Mitarbeiter im Büro auf Phishing-Angriffe aufmerksam gemacht werden, insbesondere auf Spear-Phishing, das sich an bestimmte Personen richtet. Buchhalter sind aufgrund des Wertes der Informationen, die sie besitzen, primäre Ziele. Erfahrene Spear-Phisher sind so gut in der Täuschung, dass ihre E-Mails fast unmöglich zu erkennen sind. Bringen Sie Ihren Kollegen bei, sich die ursprünglichen E-Mail-Adressen genau anzusehen und niemals auf einen Link zu klicken, es sei denn, sie sind sich sicher, wohin er sie führt.

Durch die Speicherung aller Anmeldedaten der Mitarbeiter in einem Passwortmanager wird die Wahrscheinlichkeit verringert, dass Mitarbeiter einem Phishing-Betrug zum Opfer fallen. Sie werden sich in der Regel nur mit der URL und unsichtbaren Passwörtern anmelden. Wenn Mitarbeiter die aktuellen Passwortdaten nicht kennen, können sie nicht dazu verleitet werden, sie in eine Phishing-Site oder E-Mail einzugeben.

5 Fernarbeit clever geregelt

Die Fernarbeit hat in allen Branchen dramatisch zugenommen. Ob sie von zu Hause aus arbeiten, geschäftlich unterwegs sind oder E-Mails während der Fahrt abrufen, von den Mitarbeitern wird erwartet, dass sie unabhängig vom Standort weiterarbeiten können. Die Möglichkeit, auch unterwegs zu arbeiten, bietet zwar mehr Flexibilität, schafft aber auch mehr Möglichkeiten für Datenschutzverletzungen.

Buchhalter sollten niemals öffentliche WLAN-Dienste nutzen, um auf sensible Informationen zuzugreifen oder diese auszutauschen. Hacker können problemlos auf öffentliche Datenströme zugreifen und Daten im Klartextformat abfangen. Wenn Sie planen, einen öffentlichen Computer zu verwenden, investieren Sie in VPN-Software für die End-to-End-Verschlüsselung oder stellen Sie sicher, dass alle ausgetauschten Daten innerhalb des verschlüsselten Tresors bleiben.

Auf welche Informationen zielen Hacker bei Buchhaltungsexperten?

Buchhalter genießen in der Hackergemeinde einen besonderen Stellenwert. Sie sind in die Art von Informationen eingeweiht, die einige der höchsten Prämien im Dark Web der gestohlenen Daten erzielen. Das macht sie zu bevorzugten Zielen für alle Arten von Cyberdieben. Sie sind auch besonders anfällig für Angriffe. Kunden vertrauen ihren Buchhaltern als Verwalter hochsensibler Informationen. Ein Datendiebstahl kann für den Ruf einer Buchhaltungsfirma verheerend sein.

Die Computersysteme von Buchhaltern sind voll von Informationen, auf die es Angreifer abgesehen haben, darunter:

Sozialversicherungsnummern von Kunden

Cyberkriminelle können diese Informationen nutzen, um eine Fülle von Möglichkeiten für Betrug und Identitätsdiebstahl zu erschließen. Dazu gehört die Registrierung für Kreditkarten unter gestohlenen Identitäten und die Gefährdung von Bank- und Gesundheitskonten durch Social Engineering. Sobald Angreifer eine Sozialversicherungsnummer haben, sind sie auf halbem Weg zu ihrem Ziel, das Leben von Kunden zu manipulieren.

Adresse, Telefonnummer und Geburtsdatum

Alle Standardfelder auf einem 1040-Formular. Genau diese Informationen benötigen Angreifer, um gefälschte Kreditkonten zu erstellen und in bestehende einzudringen.

Namen von Ehepartnern, Kindern, Arbeitsorten und Jahreseinkommen

Auch Ehepartner- und Straßennamen können bei Identitätsbetrug verwendet werden, um Sicherheitsbarrieren wie z.B. Passwortschutzfragen zu überwinden. Zusammen mit den anderen oben genannten privaten Informationen können sich Angreifer so erfolgreich an Kundenvertretern vorbeimanövrieren, um Zugang zu Finanzkonten zu erhalten.

Gesundheitsdaten

1099-HC-Formulare und Verschreibungen enthüllen eine Menge Informationen, die Hacker für Versicherungs- oder Verschreibungsbetrug nutzen können. Tatsächlich erzielen Krankenakten derzeit den höchsten Preis beim Anbieten gestohlener Informationen.

Informationen zum Arbeitgeber

Kriminelle, die in der Buchhaltung eines Unternehmens auf Mitarbeiteridentifikationsnummern, Gehaltsabrechnungsinformationen und Kontaktnamen zugreifen können, können gefälschte Spesenabrechnungen, Rechnungen und Versicherungsansprüche einreichen.

Finanzunterlagen

Die Steuerunterlagen, die Kunden ihren Buchhaltern am Jahresende zur Verfügung stellen, enthalten in der Regel Kontonummern. Steuerzahler geben auch routinemäßig Quittungen mit Kreditkarteninformationen weiter. Diese können für Scheck- und Kreditkartenbetrug oder für den Zugriff auf Konten über Social Engineering verwendet werden.

E-Mail-Adressen

Ausgestattet mit einem Bankkonto und einer E-Mail-Adresse kann ein Hacker in der Lage sein, Online-Banking und Aktienkonten durch ein simples "Passwort vergessen" zu übernehmen. E-Mail-Adressen können auch gefälscht werden, sodass der Kriminelle echt aussehende Nachrichten an andere senden kann, die von einem legitimen Absender zu kommen scheinen.