Guía de seguridad cibernética para contables

5 maneras sencillas de maximizar la seguridad y mitigar el riesgo

El dicho "más vale prevenir que lamentar" nunca ha sido más cierto en el ámbito de la seguridad contable. Puede preguntar a los profesionales de seguridad de la empresa Deloitte Touche Tohmatsu Ltd., que todavía se está recuperando de un ataque sufrido a finales de septiembre y cuyo alcance aún se desconoce. Los cibercriminales que atacaron a Deloitte pudieron acceder a la nube de Microsoft Entra ID (Azure) de la empresa porque la cuenta solo estaba protegida mediante una contraseña única y poco segura, sin autenticación de dos factores.

Medidas sencillas que los contables pueden tomar para maximizar la seguridad cibernética

Los sistemas de computación de contabilidad están repletos de información que los atacantes codician. Afortunadamente, la gran mayoría de los ataques se pueden prevenir con unas simples medidas. Siga esta guía para conocer formas sencillas con las que un gestor de contraseñas y una bóveda digital segura puede evitar violaciones de datos similares. Sus clientes le apreciarán por ello.

1 Aplique políticas de contraseñas estrictas

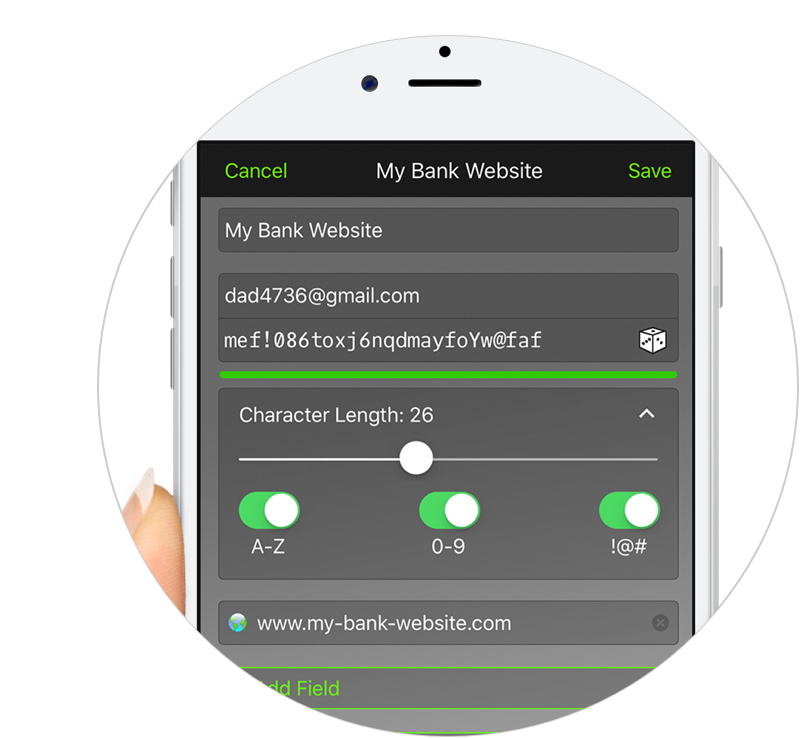

Aunque la mayoría de los productos de software de contabilidad empresarial están diseñados para ser bastante seguros, la regulación del acceso seguro a esos sistemas cae en manos del usuario y se convierte en el eslabón de seguridad más débil. Es muy importante que todo lo que contenga datos de seguridad esté protegido por una contraseña segura. Un gestor de contraseñas, como el gestor de contraseñas y la bóveda digital de Keeper líderes del mercado, puede crear automáticamente contraseñas aleatorias y seguras, y hacer que un ataque sea casi imposible.

Un gestor de contraseñas también permite a los administradores asignar una contraseña compleja a un empleado sin darle la opción de ver los caracteres de la contraseña. El empleado puede iniciar sesión en los servicios web sin tener que escribir la contraseña o compartirla con otro empleado. Además, si un empleado deja su empresa, tan solo tiene que borrar o modificar el registro de la contraseña.

2 Aumente la seguridad de sus documentos

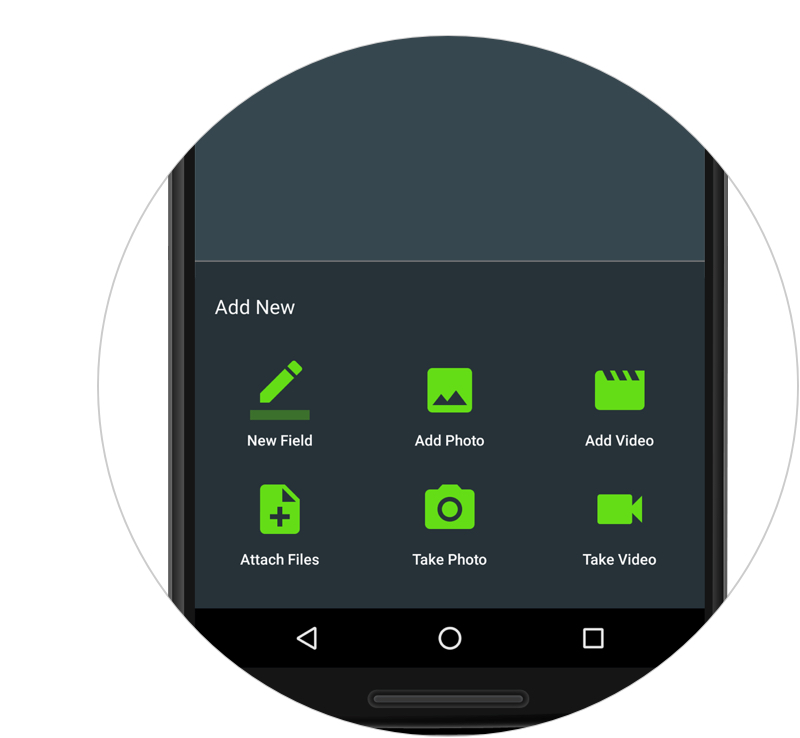

Como la mayoría de las industrias, las empresas de contabilidad archivan sus documentos en línea para una mayor velocidad, eficiencia y conveniencia. La diferencia es que los contables están al tanto de los datos altamente confidenciales de los clientes. A menudo, los documentos que contienen datos de seguridad se descargan y almacenan localmente como simples archivos de texto no protegidos. También se comparten internamente y con los clientes por correo electrónico, algo que resulta muy inseguro. Estas prácticas combinadas dejan al descubierto los datos sensibles y permiten que los cibercriminales puedan robarlos con total facilidad.

Un método mucho más seguro es compartir archivos dentro de los límites de la bóveda cifrada de Keeper. Cuando comparta información de seguridad, ya sea internamente o con un cliente externo, coloque el archivo dentro de la bóveda digital segura y comparta el registro cifrado con cualquier persona que tenga una cuenta gratuita de Keeper.

3 Extienda las medidas de seguridad a los dispositivos de sus empleados

Con el aumento de las políticas BYOD (cuyas siglas en inglés significan trae tu propio dispositivo) y la introducción de los smartphones y las tabletas para empresas, las empresas de contabilidad deben asegurarse de que el uso que un empleado hace de su dispositivo móvil no debilite su postura en cuanto a seguridad cibernética. Si bien son extremadamente convenientes, si no se toman las precauciones de seguridad adecuadas, los dispositivos de los empleados pueden ser una puerta de entrada problemática a los datos de sus clientes. Se trata de un problema cada vez mayor, como ilustra el informe sobre el estado de la seguridad cibernética de las PYME en 2018 del Ponemon Institute, que muestra que se puede acceder al 50 % de los datos de una pequeña empresa desde un smartphone.

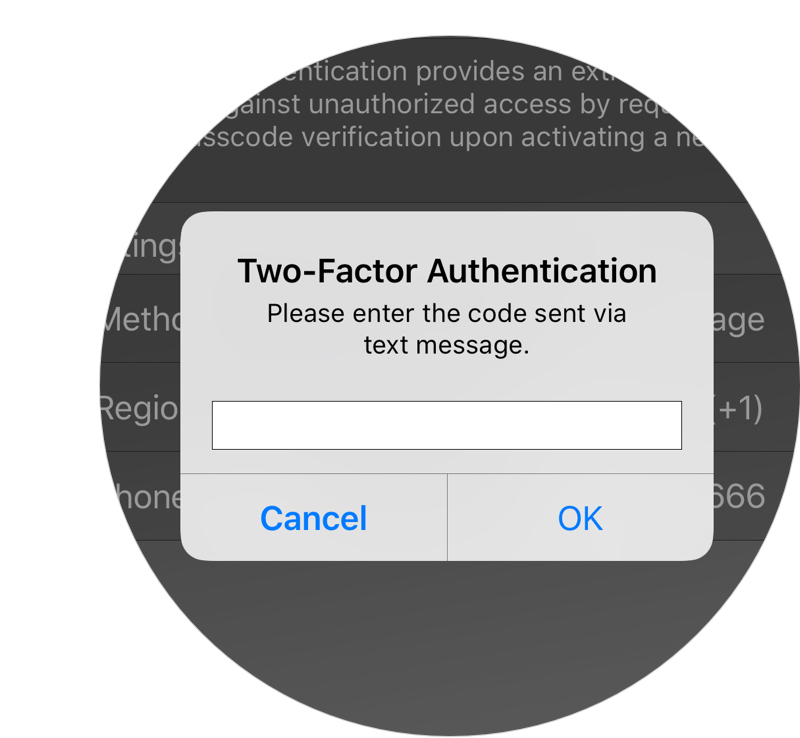

Las empresas de contabilidad nunca deben acceder o almacenar información sensible en un dispositivo móvil a menos que esté protegida por una autenticación de dos factores. Por comodidad, muchas personas utilizan un simple PIN, un patrón o una protección biométrica. Ciertas investigaciones han demostrado que el PIN y los patrones pueden adivinarse por observación humana o por video, y que incluso los sistemas de reconocimiento facial y de huella dactilar no proporcionan una protección absoluta. Se necesita como mínimo una combinación de dos métodos para proteger adecuadamente un dispositivo móvil. KeeperDNA®, se desarrolló como autenticación de dos factores mejorada para proporcionar al dispositivo la seguridad necesaria y está integrado en todas las aplicaciones de Keeper para celular.

Más información acerca del uso del Keeper Password Manager y el Secure Bóveda digital

- Iniciar una prueba gratuita Keeper Password Manager para empresa y Bóveda digital

- El futuro de la tecnología contable: Ofreciendo soluciones innovadoras de Seguridad cibernética: SlideShare

- Informe de investigación exclusivo: el estado de la Seguridad cibernética de las PYME en 2018

- Descubra cómo Keeper ha ayudado a empresas de servicios financieros en el pasado: caso práctico

4 Aumente la seguridad de sus documentos

El correo electrónico es un punto vulnerable importante. Tal y como se ha mencionado previamente, los contables no deben emplear el correo electrónico para remitir a los clientes sus declaraciones u otro tipo de documentos, sino que deben compartirlos desde una bóveda segura y cifrada. Es igualmente importante asegurarse de que el personal de su oficina está en alerta máxima ante los ataques de phishing, en particular el "spear phishing", que se orienta a personas concretas. Los contables son los objetivos principales debido al valor de la información que manejan. Los atacantes son tan buenos en el engaño que sus correos electrónicos pueden ser casi imposibles de detectar. Enséñeles a sus empleados a mirar al detalle el origen de las direcciones de correo electrónico y a que nunca hagan clic en un enlace a menos que estén seguros de adónde los lleva.

Al almacenar todas las credenciales de inicio de sesión de los empleados en un gestor de contraseñas, es menos probable que los empleados caigan en una estafa de phishing. Adquirirán el hábito de iniciar sesión únicamente con la URL y las contraseñas ocultas. Cuando los empleados desconocen los valores reales de la contraseña, no pueden caer en la tentación de escribirla en un sitio de phishing o en un correo electrónico..

5 Trabaje de manera remota e inteligente

El trabajo remoto ha aumentado drásticamente en todas las industrias. Se pretende que los empleados trabajen sin importar el lugar, ya sea desde casa, durante viajes de negocios o mientras revisan el correo electrónico cuando están de camino a algún lugar. Aunque la capacidad de trabajar sobre la marcha ofrece una mayor flexibilidad, también crea más oportunidades para que se produzcan violaciones de datos.

Los contables nunca deben utilizar los servicios públicos de WiFi para acceder o intercambiar información sensible. Los cibercriminales pueden acceder fácilmente a flujos de datos públicos e interceptar datos intercambiados en formato de texto plano. Si se plantea utilizar una computadora pública, invierta en software VPN para un cifrado de extremo a extremo o asegúrese de que todos los datos intercambiados permanezcan dentro de la bóveda cifrada.

¿Qué información buscan los cibercriminales entre los profesionales de la contabilidad?

Los contables ocupan un lugar de honor especial en la comunidad cibercriminal. Disponen del tipo de información por la que se pagan las primas más altas en la dark web de datos robados. Eso los convierte en el blanco principal de todo tipo de ladrones cibernéticos. También son especialmente vulnerables a los daños causados por los ataques. Los clientes confían en sus contables como administradores de información altamente confidencial. Una violación puede resultar devastadora para la reputación de una empresa de contabilidad.

Los sistemas de computación de contabilidad están llenos de información que los atacantes codician, incluyendo:

Números de la seguridad social de los clientes

Los cibercriminales pueden utilizar esta información para acceder a una gran cantidad de oportunidades de fraude y robo de identidades. Esto incluye registrar tarjetas de crédito con identidades robadas y poner en riesgo cuentas bancarias y de salud gracias a la ingeniería social. Una vez que los atacantes tienen un número de la seguridad social, están más cerca de poder perjudicar a esos clientes.

Dirección, número de teléfono y fecha de nacimiento

Todos los campos estándares de un formulario 1040 reúnen toda la información necesaria para que los atacantes puedan crear cuentas de crédito ficticias y apropiarse de las existentes.

Nombres de cónyuges, hijos, lugares de trabajo e ingresos anuales

Además de ser útiles para la suplantación de identidad, los nombres de los cónyuges y las direcciones pueden utilizarse para saltarse las barreras de seguridad, como las preguntas de seguridad. Junto con el resto de información privada mencionada anteriormente, los atacantes pueden convencer a los representantes de los clientes para obtener acceso a sus cuentas financieras.

Registros de salud Historiales médicos

Los formularios 1099-HC y los recibos médicos revelan una gran cantidad de información que los cibercriminales pueden utilizar para estafar a seguros o cometer fraudes con recetas médicas. De hecho, en la actualidad, los registros de salud alcanzan el precio más alto en los intercambios de información robada.

Información de la empresa

Los delincuentes que tienen acceso a los números de identificación de los empleados, a información de nóminas y a los nombres de contacto del departamento de contabilidad de una organización pueden presentar informes de gastos, facturas y reclamaciones de seguros fraudulentos.

Registros financieros

Los documentos de cierre del ejercicio contable que los clientes entregan a sus contables generalmente incluyen números de cuenta. Los contribuyentes también comparten rutinariamente recibos que incluyen información de tarjetas de crédito. Estos pueden utilizarse para defraudar cheques y tarjetas de crédito, o para acceder a cuentas a través de la ingeniería social.

Direcciones de correo electrónico

Armado con una cuenta bancaria y una dirección de correo electrónico, un cibercriminal puede apropiarse de cuentas bancarias en línea y cuentas de valores a través de un simple proceso de contraseña olvidada. Las direcciones de correo electrónico también pueden falsificarse, lo que le permite al criminal enviar mensajes realistas a otras personas y hacer que parezca que proceden de un remitente legítimo.