Proteja su empresa de los cibercriminales.

Proteja los sistemas privilegiados con un acceso remoto a bases de datos y de confianza cero

Solicitar un demo¿Qué es el acceso remoto a bases de datos?

El acceso remoto a bases de datos (RDA) es un estándar de protocolo que normalmente hace referencia al acceso a bases de datos en un dispositivo y un servidor de forma remota. La base de datos se refiere a los datos almacenados en la nube o en sistemas físicos de computación.

La importancia de proteger el acceso remoto a las bases de datos

Ofrecer acceso a sus sistemas más confidenciales es necesario, pero también entraña riesgos. Normalmente, las VPN facilitan demasiado acceso, sobre todo para contratistas, proveedores y empleados de uso ocasional.

Exponer las credenciales de bases de datos implica incluso más riesgos. Comprender quién tiene acceso a los sistemas es difícil cuando se usan cuentas raíz compartidas o cuentas de administrador del sistema.

Es importante proteger las bases de datos y quién tiene acceso a ellas, ya que contienen datos sensibles, como datos confidenciales de la empresa e información de identificación personal (PII) de los clientes. Saber quién tiene acceso a estos sistemas es fundamental en caso de sufrir una violación de seguridad o un ataque interno.

Cómo proteger el acceso a las bases de datos sin exponer las credenciales

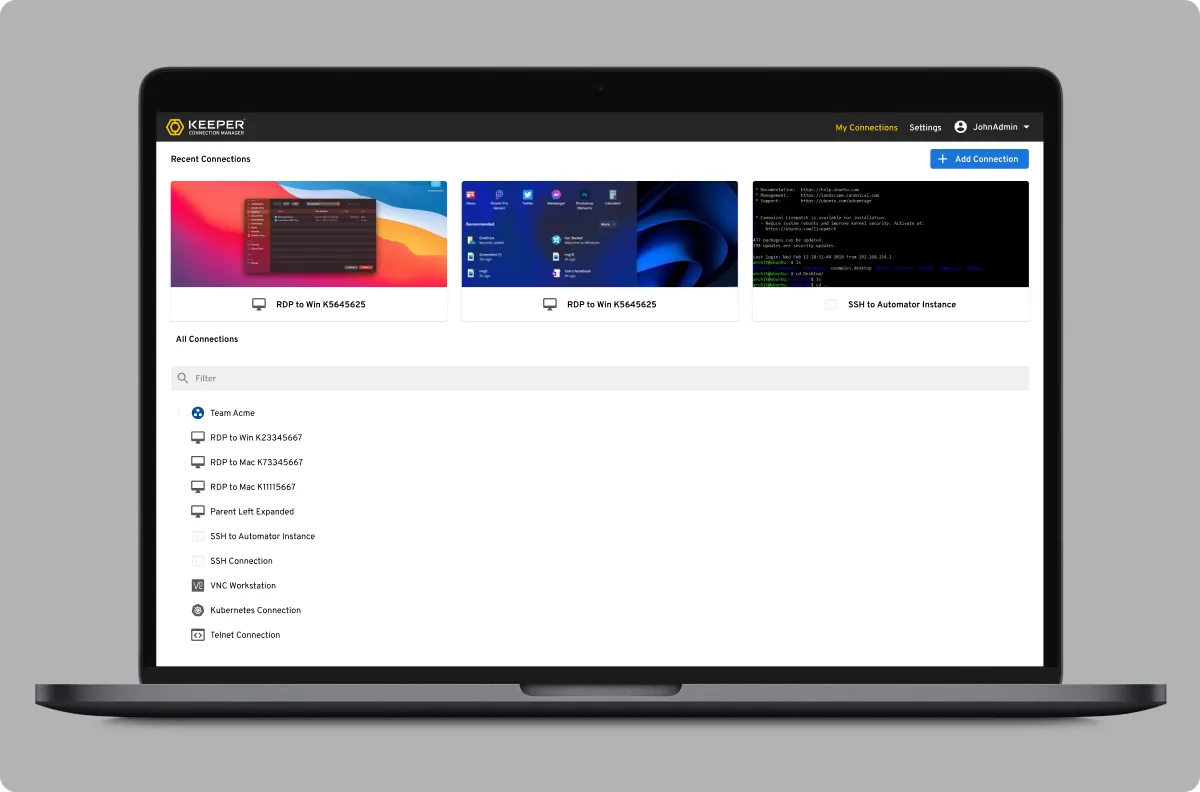

Keeper Connection Manager (KCM) elimina el riesgo asociado con el uso de las VPN. KCM permite a los administradores proporcionar un acceso directo a las bases de datos de MySQL, SQL Server y PostgreSQL. Se puede acceder a otros tipos de bases de datos a través de RDP, SSH, K8, VNC y RemoteApp, todo ello sin tener que compartir credenciales. El acceso se puede revocar en cualquier momento y un sólido registro de auditoría identifica cuándo y cómo se utilizó el sistema.

Controle el acceso a las bases de datos con varias rutas de acceso

Keeper Connection Manager se basa en la seguridad de conocimiento cero y confianza cero, con normas de acceso granulares. Los administradores pueden facilitar a los administradores de bases de datos (DBA) acceso a todo el sistema de destino o solo a un componente.

Para MySQL, se puede configurar un tipo de conexión específico de tipo SSH. Si sus DBA prefieren trabajar en una IU como SQL Server Management Studio (SSMS), RemoteApp se puede configurar para permitir solo el acceso al SSMS.

Cumpla con la normativa con sesiones auditadas y grabadas

Casi todos los marcos de conformidad afrontan los riesgos asociados con el acceso a sistemas con privilegios ordenando que se registren las solicitudes de acceso, incluido cualquier sistema de bases de datos considerado "en el ámbito". KCM satisface estas necesidades básicas.

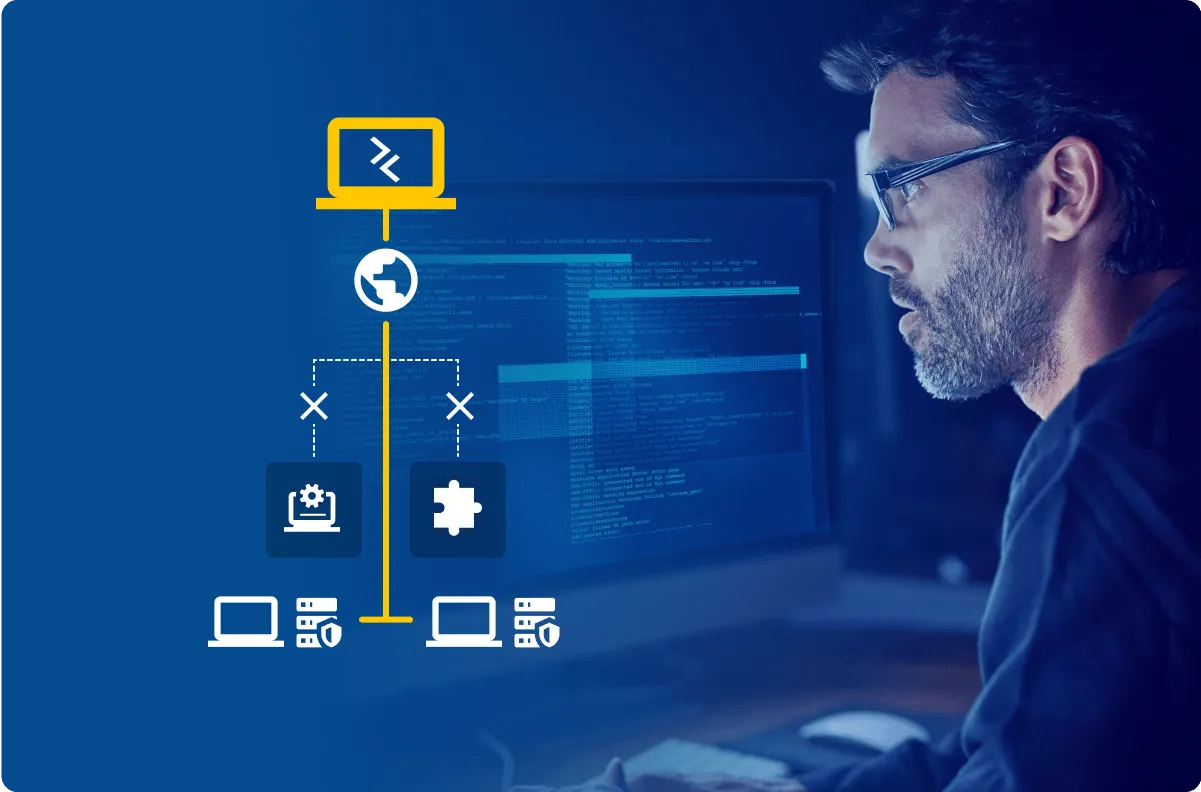

Proteger el acceso remoto a bases de datos es fácil con Keeper

Implementar una solución de Gestión del acceso privilegiado (PAM) debería ser lo menos molesto posible, pero normalmente no es ese el caso. Algunas soluciones requieren que se instalen clientes personalizados para todos los usuarios con privilegios y que se instalen agentes en todos los puntos finales privilegiados, además de uno o más bastiones para intermediar las conexiones. Algunas requieren cambios en su Active Directory (AD) o acceso directo a sus controladores de dominio.

Como no tiene ni agente ni cliente, Keeper Connection Manager es fácil de implementar. Tan solo tiene que instalar la puerta de enlace y tendrá asistencia para:

- Conexiones de bases de datos de MySQL, PostgreSQL y SQL Server

- RemoteApp

Y otras conexiones no relacionadas con la base de datos:

- SSH

- VNC

- Kubernetes

- RDP integrado

No hay agentes, su navegador web es el cliente y no hay ningún impacto en los servidores de sus bases de datos o en otros servicios.

Un bastión seguro = una seguridad superior

La puerta de enlace de Keeper Connection Manager puede bloquearse completamente en la infraestructura del cliente para limitar el acceso entre el dispositivo cliente y el servidor de destino. Los secretos que se utilizan para conectarse a los servidores de destino pueden gestionarse dentro de la bóveda cifrada de Keeper Secrets Manager. Las credenciales de paso también proporcionan a los usuarios un acceso dinámico a las instancias de destino sin almacenamiento de secretos en ninguna parte de la puerta de enlace.

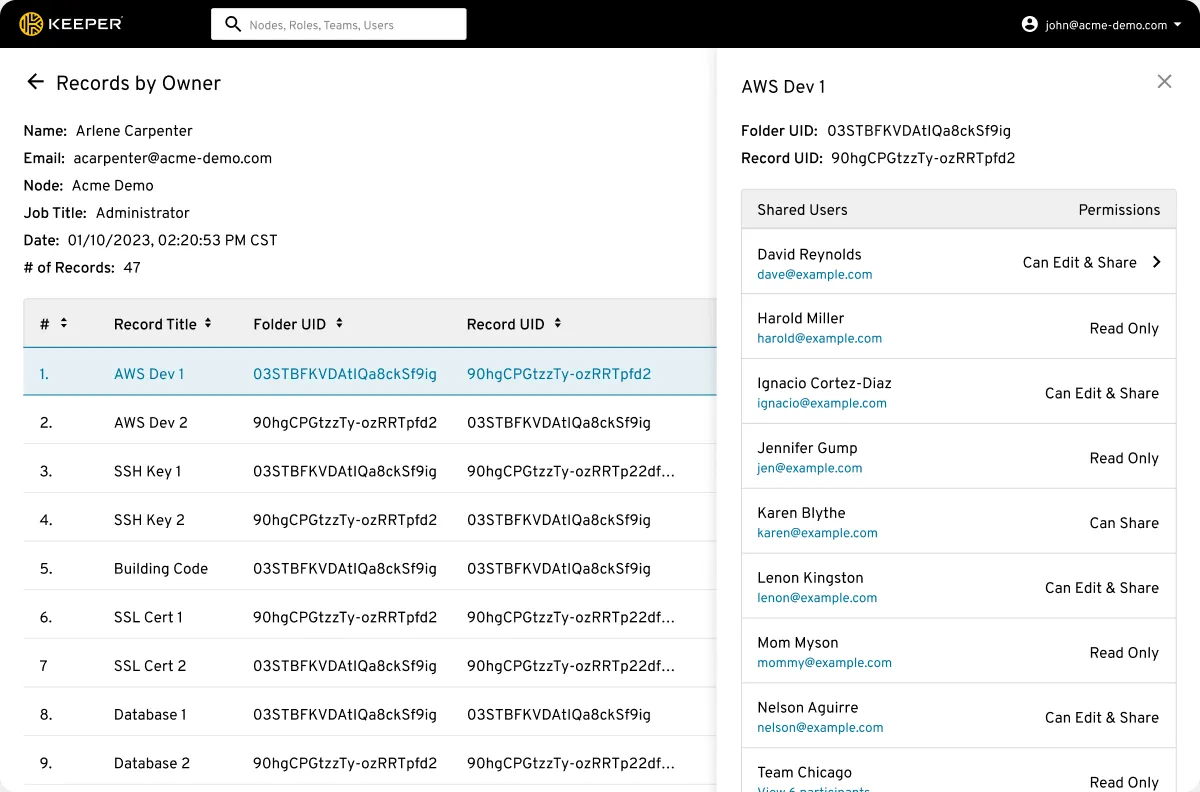

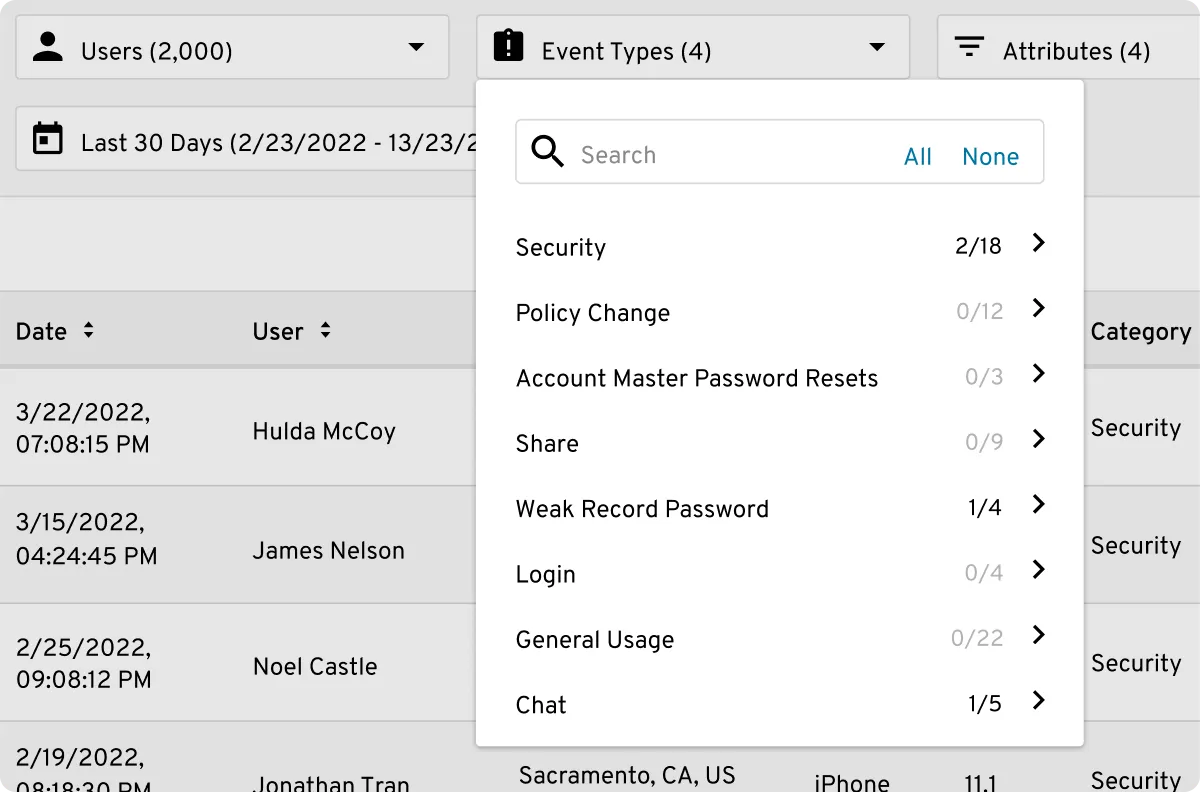

Keeper ofrece una amplia supervisión, auditoría y generación de informes

Además de las auditorías de seguridad agregadas, Keeper también proporciona el registro de eventos para más de 200 tipos de eventos, alertas basadas en eventos e integración con soluciones SIEM de terceros conocidas.

La funcionalidad de los informes de conformidad de Keeper también permite a los administradores supervisar e informar sobre los permisos de acceso para las cuentas privilegiadas en toda la organización, todo ello en un entorno de seguridad de confianza cero y conocimiento cero.

Políticas e infraestructura de seguridad líderes en el mercado

Keeper cuenta con los certificados SOC 2 e ISO 27001 más antiguos del sector Keeper utiliza la mejor seguridad con un marco de confianza cero y una arquitectura de seguridad de conocimiento cero que protege los datos de los clientes con varias capas de claves de cifrado a nivel de registro, carpeta compartida y bóveda.