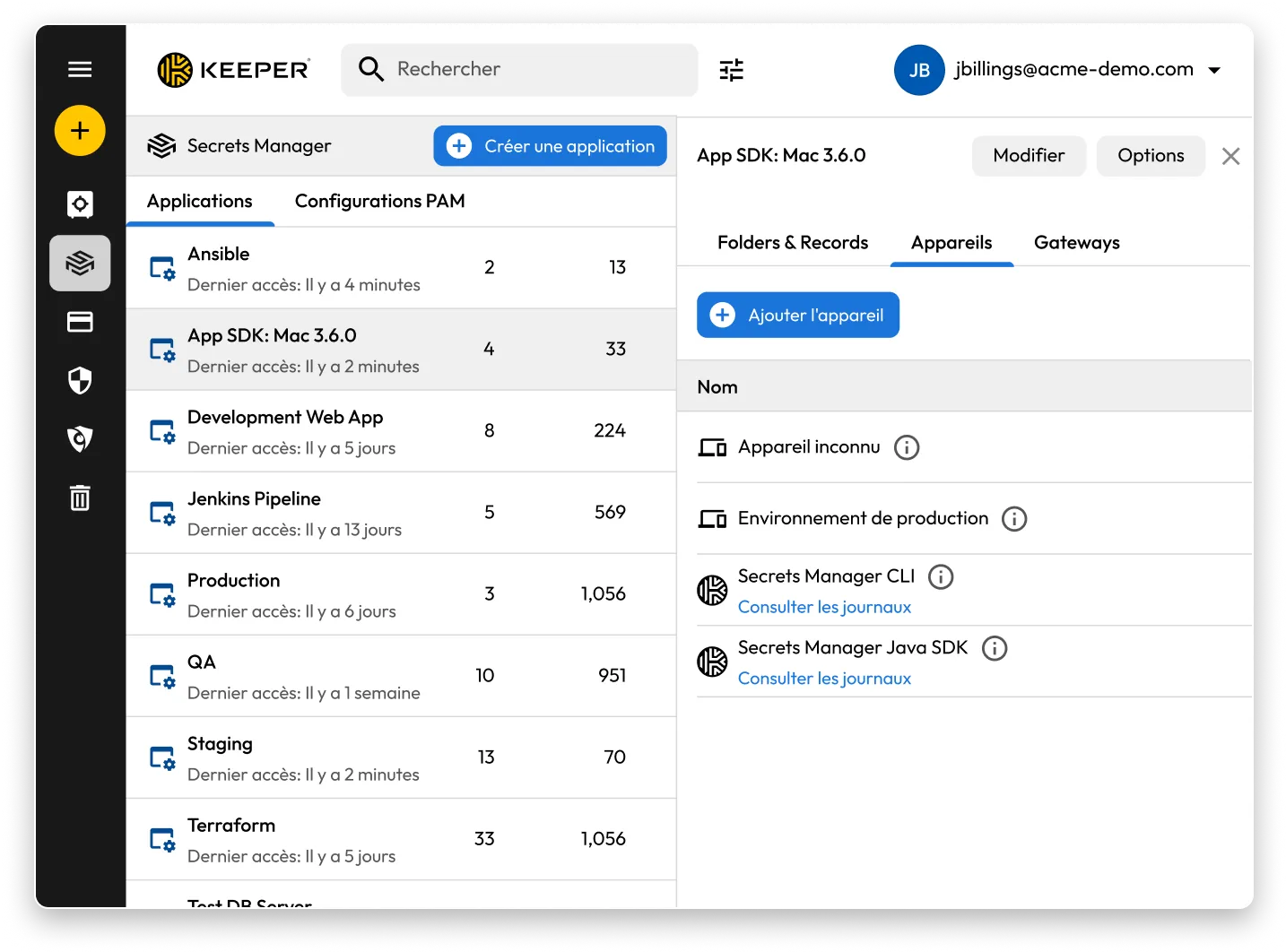

Keeper Secrets Manager est une plateforme zero-knowledge entièrement gérée et basée sur le cloud pour sécuriser les secrets d'infrastructure tels que les clés API, les mots de passe de bases de données, les clés d'accès, les certificats ainsi que tous types de données confidentielles.

Craig Lurey

Directeur technique & co-fondateur

Présentateur

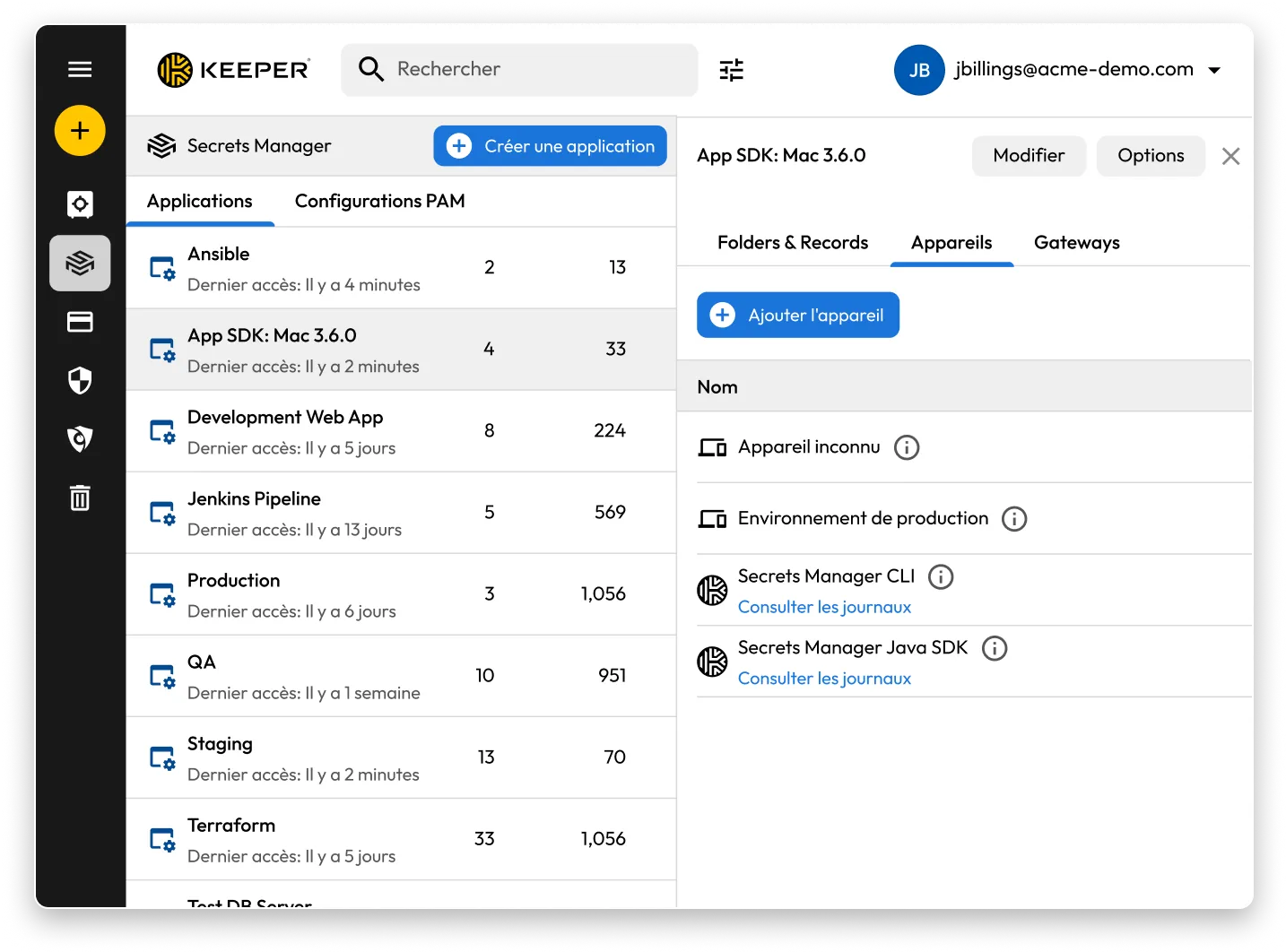

Sécurisez votre environnement et éliminez la prolifération des secrets en supprimant les identifiants codés en dur de votre code source, de vos fichiers de configuration et de vos systèmes CI/CD.

Grâce à Keeper, les entreprises peuvent automatiser le changement des mots de passe des comptes privilégiés, notamment les clés SSH, les mots de passe de base de données, les comptes d'utilisateurs Active Directory (AD), les comptes AWS IAM, les comptes Entra ID/Microsoft Entra ID (Azure AD) IAM et les comptes d'utilisateurs Windows/Mac/Linux.

Intégration à tous les systèmes CI/CD courants, SDK pour tous les principaux langages de programmation et prise en charge de tout type de machine pour protéger votre infrastructure.

Keeper est un gestionnaire de secrets dans le cloud extrêmement convivial. Pas de logiciel hébergé, pas de conditions d'appairage de VPC complexes et pas de nouvelle infrastructure à configurer et à gérer. Keeper n'a PAS accès à votre environnement, votre matériel ou vos instances.

Avec des millions d'utilisateurs et des milliers de clients professionnels, Keeper est disponible sur n'importe quel appareil, où que vous soyez.

Keeper propose un modèle de chiffrement supérieur de type zero-knowledge conçu de façon à ce que VOUS seul puissiez accéder à votre coffre-fort. Les secrets ne peuvent être déchiffrés que sur les appareils désignés que vous gérez. Découvrez-en plus sur le modèle de chiffrement de Keeper.

La tarification de base de KSM au premier échelon comprend 50 000 appels API par mois et est facturée annuellement. Il existe des échelons supérieurs qui incluent davantage d'appels à l'API.

Vous devez autoriser les cookies pour utiliser le Chat en direct.