Versnel CMMC met Keeper Security.

Keeper Security Government Cloud (KSGC) wachtwoordbeheerder en geprivilegieerde toegangsbeheerder is FedRAMP Authorized en zorgt voor uw Cybersecurity Maturity Model Certification (CMMC)-vereisten.

Keeper Security Government Cloud (KSGC) wachtwoordbeheerder en geprivilegieerde toegangsbeheerder is FedRAMP Authorized en zorgt voor uw Cybersecurity Maturity Model Certification (CMMC)-vereisten.

De Cybersecurity Maturity Model Certification (CMMC) is het cyberbeveiligingsnaleving- en certificeringsprogramma van Defensie, gericht op de onafhankelijke beoordeling van defensiecontractanten tegen NIST 800-171-beveiligingscontroles voor de bescherming van Controlled Unclassified Information (CUI).

CMMC heeft als basis de bestaande DFARS 252.204-7012-regelgeving. Toegangscontroles en gegevensbescherming staan voorop in het model om het risico van cyberdreigingen te verkleinen.

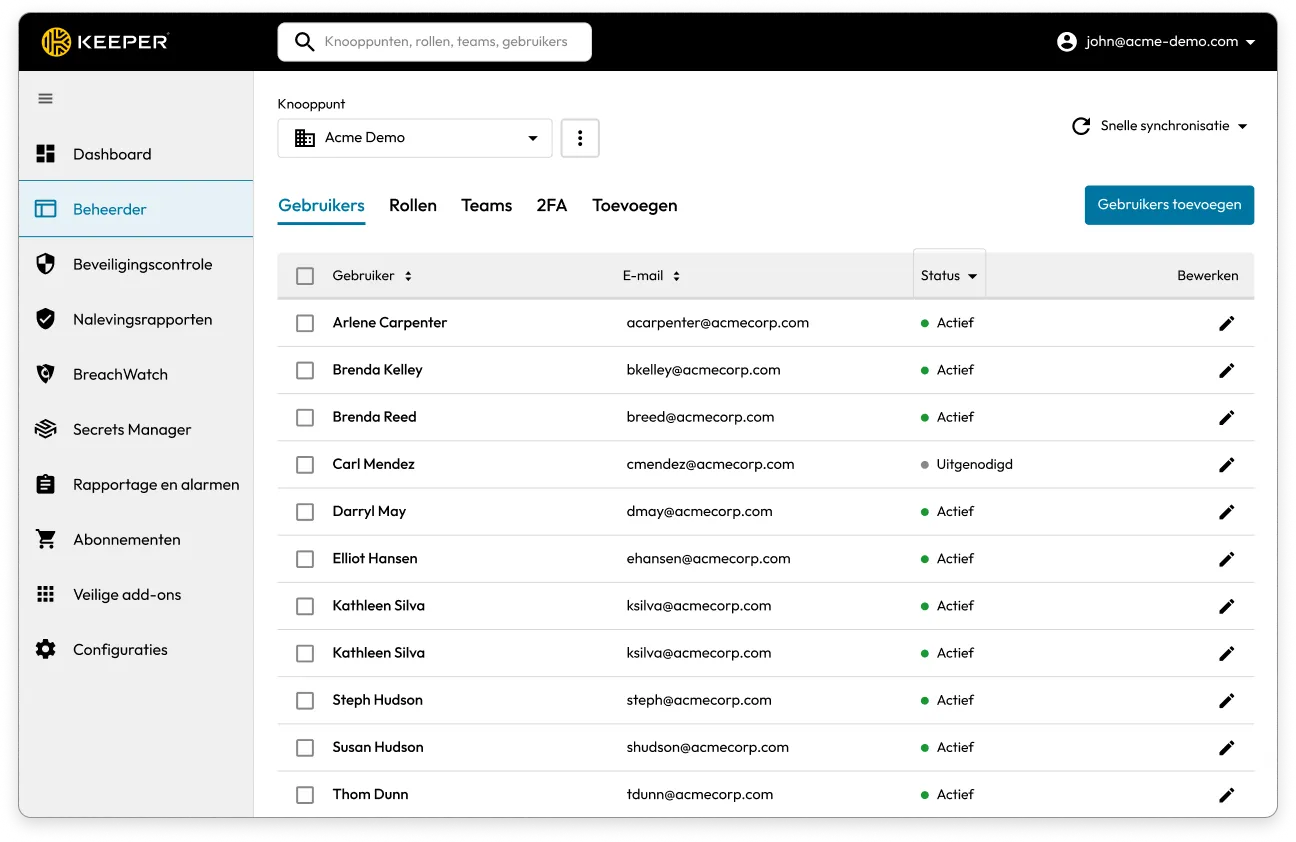

Om te voldoen aan CMMC's beveiligingscontroles is een combinatie van mensen, processen en technologie nodig. Door Keeper Security Government Cloud (KSGC) te implementeren, kunnen contractanten van defensie Dekking waarborgen van 26 van de 110 controles op CMMC-niveau 2. Bekijk de onderstaande tabel voor een gedetailleerde lijst met controles die worden gedekt door KSGC.

Het grootste deel van CMMC's beveiligingscontroles is gebaseerd op NIST 800-171 Revision 2, die werd uitgebracht in 2020. NIST 800-171 Revision 3 verschijnt in het eerste kwartaal van 2024 en bevat nieuwe wachtwoordbeveiligingsvereisten

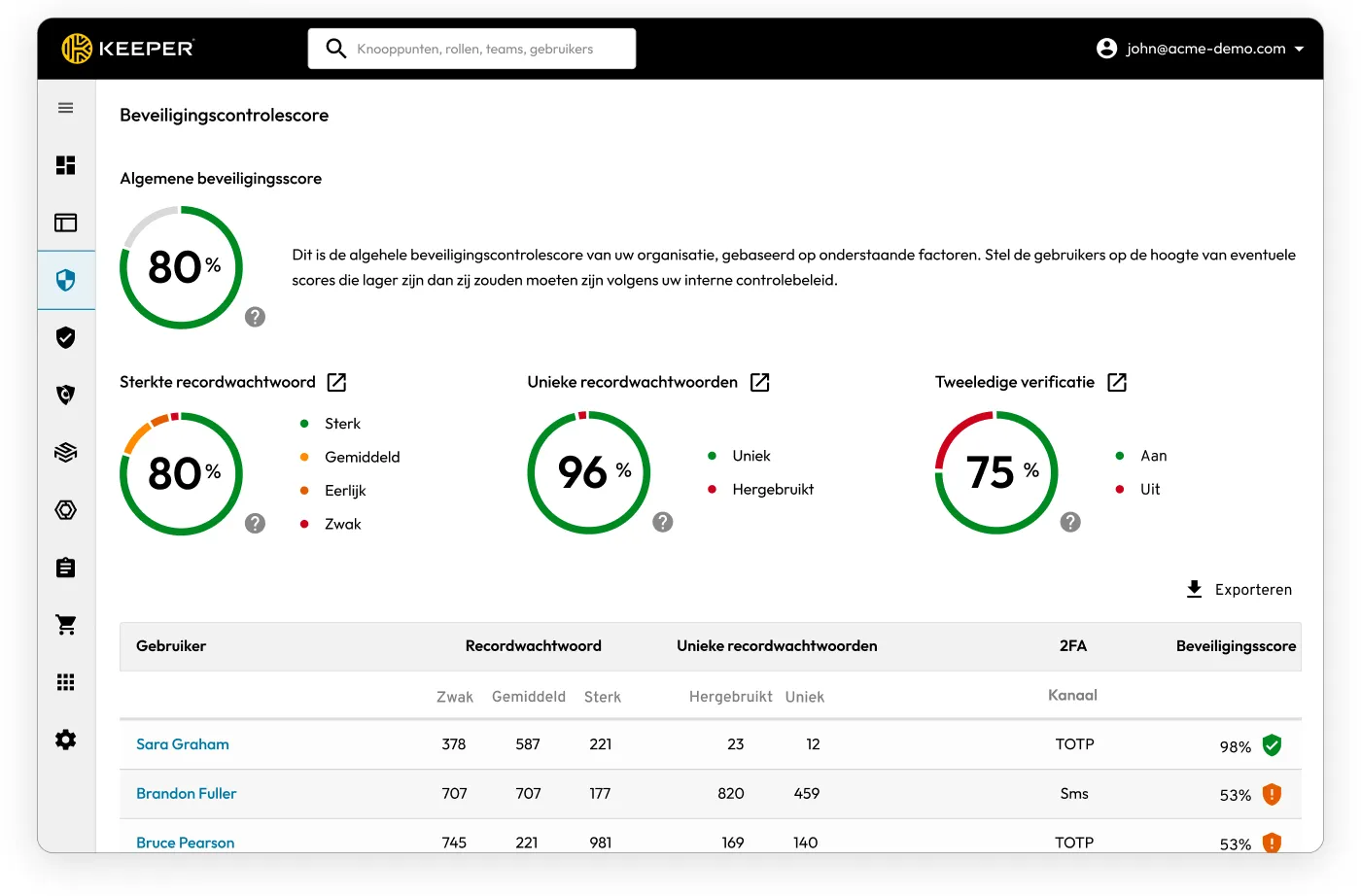

Veel DIB IT-teams hebben geen inzicht in de wachtwoordbeveiligingsstatus van hun organisatie. KSGC analyseert de kracht en beveiliging van opgeslagen wachtwoorden in de organisatie. KSGC beoordeelt elk wachtwoord op criteria als complexiteit, uniekheid en blootstelling op het dark web, waarmee het een uitgebreide risicoscore geeft aan individuele aanmeldingsgegevens en de algehele wachtwoordhygiëne van de organisatie. IT-beheerders ontvangen inzichten waarop ze kunnen handelen via uitgebreide rapporten en dashboards, waarbij zwakke, hergebruikte of gecompromitteerde wachtwoorden worden gemarkeerd. Op die manier kunnen ze proactief wachtwoordbeleid afdwingen en corrigerende maatregelen initiëren.

KSGC's doorlopend monitorend en alarmsysteem zorgt ervoor dat beheerders snel kunnen reageren op potentiële beveiligingskwetsbaarheden, en daarmee de verdediging van de organisatie tegen cyberdreigingen aanzienlijk kunnen verbetere door sterke, veilige aanmeldingsgegevens te onderhouden.

DIB-organisaties ontvangen regelmatig bestanden van en werken samen met Defensie aan CUI-bestanden. CMMC vereist dat organisaties strenge veiligheidsprotocollen volgen bij het delen van CUI, zoals het gebruiken van versleuteling en het beperken van de toegang tot uitsluitend bevoegde gebruikers.

E-mail wordt over het algemeen niet versleuteld, waardoor het mogelijk is voor cybercriminelen om e-mails en bijlagen onderweg te onderscheppen. Door vertrouwelijke informatie via e-mail te verzenden, loopt u het risico dat de informatie wordt doorgestuurd, opgeslagen of afgedrukt zonder toestemming van de afzender.

Sommige contractanten gebruiken Microsoft Encrypted Email, wat de ontvanger een veilig aanmeldingsscherm stuurt voor toegang tot de e-mail met de bestanden. In veel gevallen echter staan interne controles op overheidsmachines dit aanmeldingsproces niet toe, waardoor het bureau de informatie niet ontvangt.

DIB-contractanten kunnen als alternatief een versleutelde PDF maken en vervolgens het bureau het wachtwoord voor de PDF sturen via een e-mail met platte tekst. Dit proces is omslachtig, onveilig en niet gebruikersvriendelijk voor werknemers.

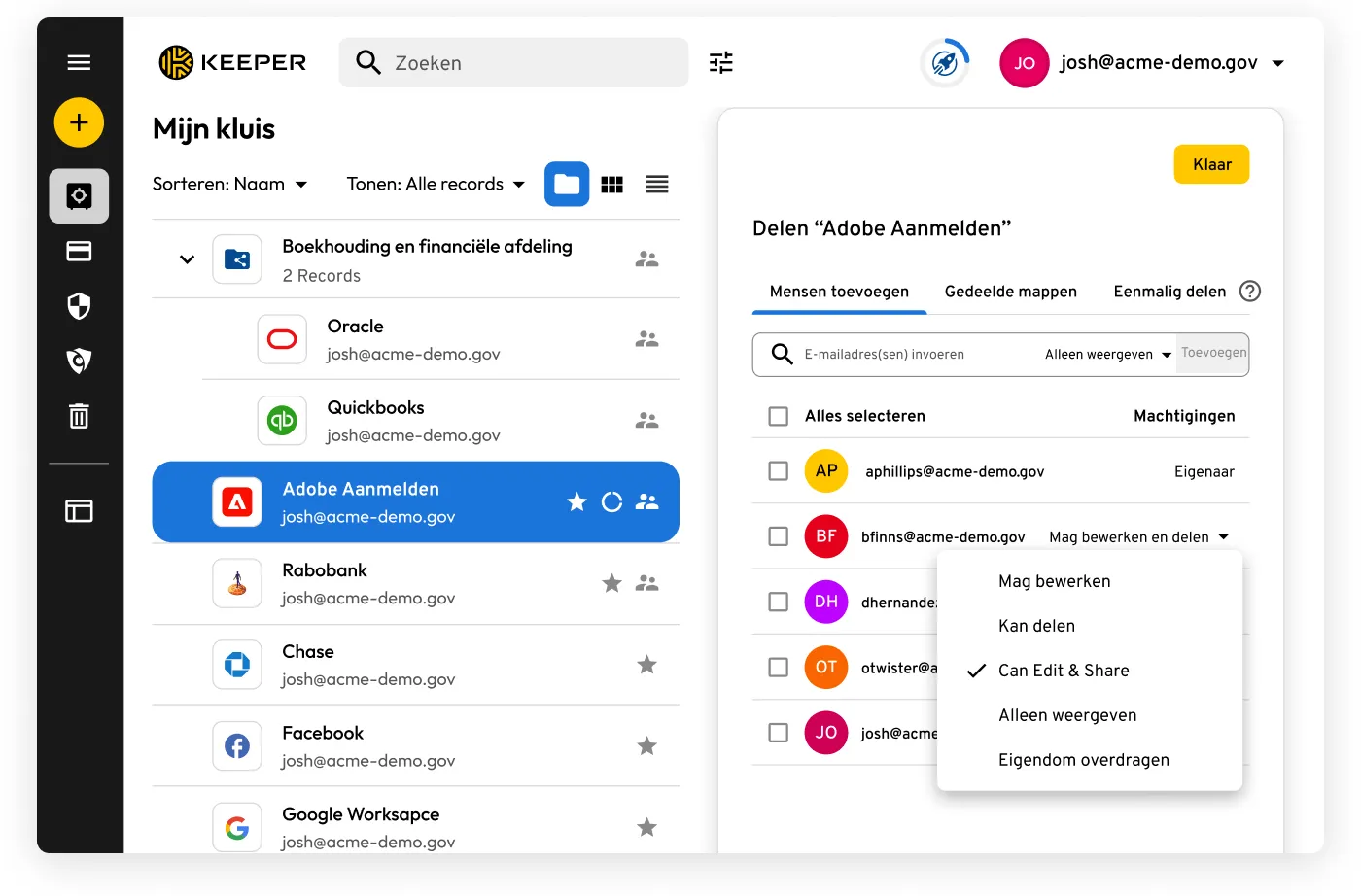

KSGC heeft ingebouwde FedRAMP Authorized mogelijkheden om bestanden te delen en een gebruikersvriendelijke manier om bestanden te delen. Keeper biedt veilig kluis-naar-kluis delen en eenmalig delen met Elliptic Curve-versleuteling, wat betekent dat cybercriminelen wachtwoorden of bestanden die onderweg zijn niet kunnen onderscheppen. Alleen de beoogde ontvanger heeft toegang tot de gedeelde record. Met eenmalig delen hoeven ontvangers zich niet aan de melden of te zijn gelicentieerd bij Keeper om het versleutelde bestand te openen en downloaden.

Daarnaast tonen de logs binnen Keeper alle verzend- en ontvangstinformatie voor eenmalig delen. Realtime beveiligingsalarmen kunnen ook worden ingeschakeld om systeembeheerders op de hoogte te brengen via sms, e-mail of berichtenplatforms, zoals Slack of Teams als delen plaatsvindt.

Versleuteld bestanden delen is een must voor elke organisatie die werkt met Defensie. Keeper stelt organisaties in staat om hun vertrouwelijke bestanden op te slaan en te delen in een versleutelde bestandsindeling voor gestroomlijnde naleving en auditing.

CMMC zal uiteindelijk de 3e revisie van NIST 800-171 aannemen en contractanten van defensie moeten dan voldoen aan de nieuwe vereisten.

De Keeper Security Government Cloud-wachtwoordbeheerder en geprivilegieerde toegangsbeheerder is FedRAMP Authorized en onderhoudt het Keeper Security zero-trust beveiligingskader samen met een zero-knowledge beveiligingsarchitectuur.

KSGC biedt: