Czym jest Keeper Secrets Manager?

Keeper Secrets Manager (KSM) to wielochmurowa platforma typu zero-trust i zero-knowledge, stworzona dla zespołów DevOps i technicznych. Została ona zaprojektowana do zabezpieczania wpisów tajnych infrastruktury, w tym kluczy dostępu, tajnych poświadczeń, haseł do baz danych, kluczy API, certyfikatów i innych uprzywilejowanych poświadczeń – nawet tych przechowywanych w innych narzędziach do zarządzania wpisami tajnymi, takich jak AWS Secrets Manager.

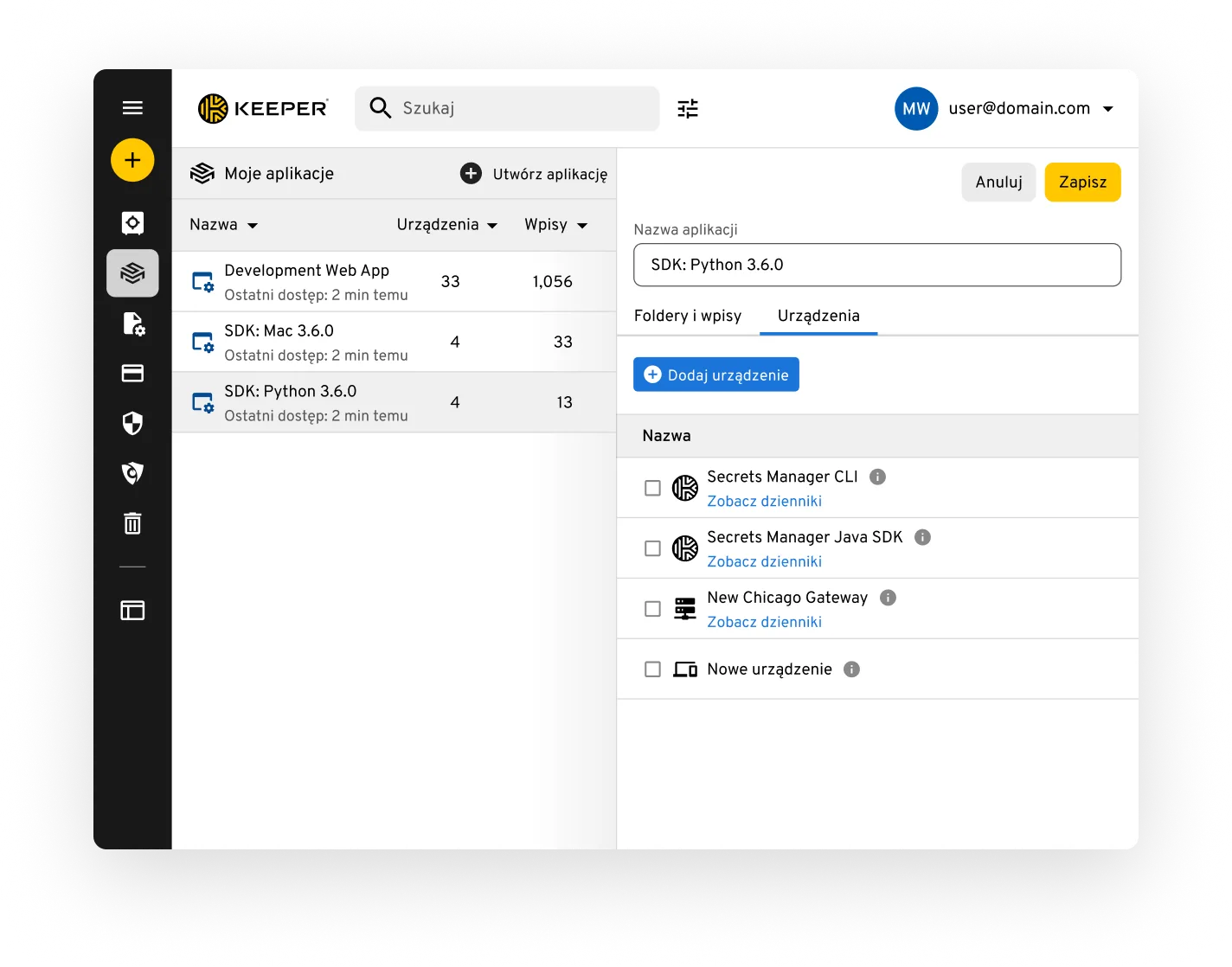

Dzięki rozwiązaniu Keeper Secrets Manager wszystkie komputery, potoki CI/CD, środowiska programistyczne i kod źródłowy pobierają wpisy tajne z bezpiecznego i szyfrowanego punktu końcowego API. Keeper Secrets Manager stosuje kilka warstw 256-bitowego szyfrowania AES, a dane są zawsze szyfrowane lub odszyfrowywane na urządzeniu użytkownika, co oznacza, że tylko autoryzowani użytkownicy i komputery mogą przeglądać i odszyfrowywać przechowywane dane. Keeper Secrets Manager zapewnia wszystkim członkom zespołu DevOps bezpieczny sejf do zarządzania wpisami tajnymi, przypisywania wpisów tajnych do aplikacji i tworzenia raportów. Integracja z rozwiązaniami SIEM zapewnia administratorom możliwość audytowalnego raportowania i otrzymywania alertów.