O que é o Keeper Secrets Manager?

O Keeper Secrets Manager (KSM) é uma plataforma de várias nuvens, confiança zero e conhecimento zero desenvolvida para DevOps e equipes técnicas. Ele foi projetado para proteger segredos de infraestrutura, incluindo chaves de acesso, credenciais de segredos, senhas de bancos de dados, chaves de API, certificados e outras credenciais privilegiadas, mesmo aquelas armazenadas dentro de outras ferramentas de gerenciamento de segredos, como o AWS Secrets Manager.

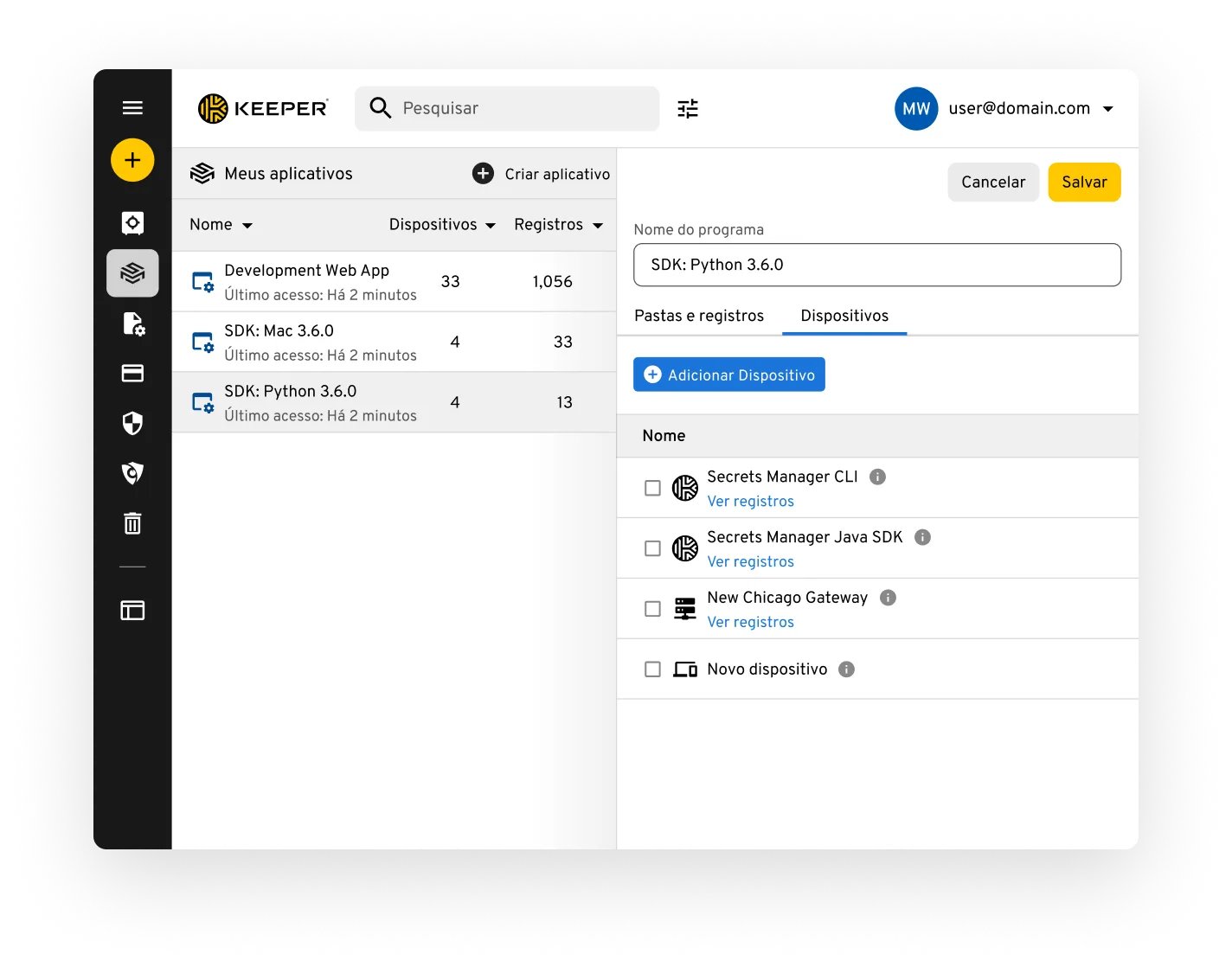

Com o Keeper Secrets Manager, todas as máquinas, canais de CI/CD, ambientes de desenvolvedor e código-fonte buscam os segredos de um terminal de API seguro e criptografado. O Keeper Secrets Manager usa várias camadas de criptografia AES de 256 bits, e os dados são sempre criptografados ou descriprografados no dispositivo do usuário, significando que apenas usuários e máquinas autorizados podem ver e descriptografar os dados armazenados. O Keeper Secrets Manager fornece a todos os membros da equipe de DevOps um cofre seguro para gerenciar seus segredos, designando segredos a aplicativos e executando relatórios. A integração em soluções de SIEM fornece aos administradores capacidades de relatórios e alertas auditáveis.